У нас есть пароли для электронной почты, баз данных, компьютерных систем, серверов, банковских счетов и практически всего, что мы хотим защитить. Пароли — это, как правило, ключи для доступа к системе или учетной записи.

Как правило, люди устанавливают пароли, которые легко запомнить, такие как дата их рождения, имена членов семьи, номера мобильных телефонов и т. Д. Это то, что делает пароли слабыми и легко взламываемыми.

Нужно всегда заботиться о том, чтобы иметь надежный пароль для защиты своих учетных записей от потенциальных хакеров. Надежный пароль имеет следующие атрибуты —

-

Содержит не менее 8 символов.

-

Сочетание букв, цифр и специальных символов.

-

Сочетание маленьких и заглавных букв.

Содержит не менее 8 символов.

Сочетание букв, цифр и специальных символов.

Сочетание маленьких и заглавных букв.

Атака по словарю

При атаке по словарю хакер использует предопределенный список слов из словаря, чтобы попытаться угадать пароль. Если установленный пароль слабый, атака по словарю может достаточно быстро его расшифровать.

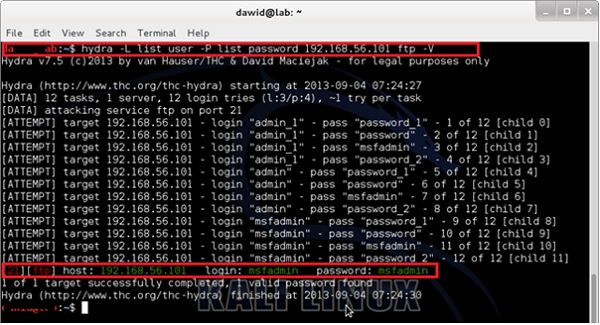

Hydra — это популярный инструмент, который широко используется для атак по словарю. Посмотрите на следующий снимок экрана и посмотрите, как мы использовали Hydra для определения пароля службы FTP.

Гибридная атака по словарю

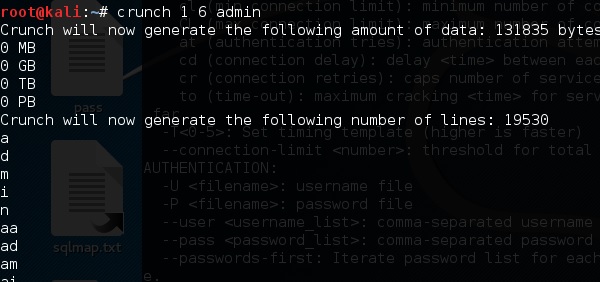

Гибридная атака по словарю использует набор словарных слов в сочетании с расширениями. Например, у нас есть слово «admin» и мы объединяем его с такими номерами, как «admin123», «admin147» и т. Д.

Crunch — это генератор списка слов, в котором вы можете указать стандартный набор символов или набор символов. Хруст может генерировать все возможные комбинации и перестановки. Этот инструмент поставляется в комплекте с дистрибутивом Kali Linux.

Атака грубой силы

При атаке методом перебора взломщик использует все возможные комбинации букв, цифр, специальных символов, маленьких и заглавных букв для взлома пароля. Этот тип атаки имеет высокую вероятность успеха, но для обработки всех комбинаций требуется огромное количество времени. Атака грубой силой является медленной, и хакеру может потребоваться система с высокой вычислительной мощностью, чтобы быстрее выполнять все эти перестановки и комбинации.

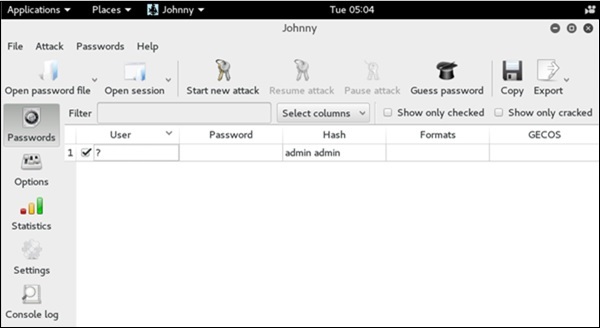

John the Ripper или Johnny — один из мощных инструментов для атаки методом перебора, и он поставляется в комплекте с дистрибутивом Kali Linux.

Радужные Столы

Радужная таблица содержит набор предопределенных паролей, которые хэшируются. Это таблица поиска, используемая особенно для восстановления простых паролей из зашифрованного текста. В процессе восстановления пароля он просто просматривает предварительно рассчитанную хеш-таблицу, чтобы взломать пароль. Таблицы можно скачать с http://project-rainbowcrack.com/table.htm

RainbowCrack 1.6.1 — это инструмент для использования радужных таблиц. Это снова доступно в распределении Кали.

Никогда не записывайте пароли, просто запомните их.

Установите надежные пароли, которые трудно взломать.

Используйте комбинацию алфавитов, цифр, символов, а также заглавных и строчных букв.

Не устанавливайте пароли, которые похожи на их имена пользователей.