Перехват TCP / IP — это когда авторизованный пользователь получает доступ к подлинному сетевому соединению другого пользователя. Это делается для того, чтобы обойти аутентификацию по паролю, которая обычно является началом сеанса.

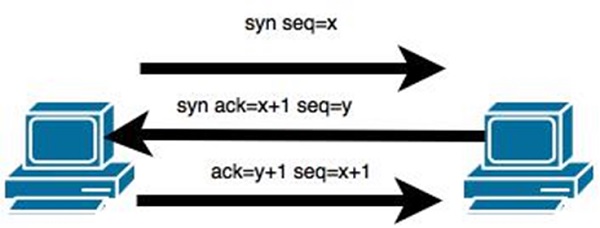

Теоретически, соединение TCP / IP устанавливается, как показано ниже —

Чтобы перехватить эту связь, есть две возможности —

-

Найдите последовательность, которая является числом, которое увеличивается на 1, но нет никакого шанса предсказать это.

-

Вторая возможность — использовать атаку «человек посередине», которая, простыми словами, является типом сетевого перехвата . Для сниффинга мы используем такие инструменты, как Wireshark или Ethercap .

Найдите последовательность, которая является числом, которое увеличивается на 1, но нет никакого шанса предсказать это.

Вторая возможность — использовать атаку «человек посередине», которая, простыми словами, является типом сетевого перехвата . Для сниффинга мы используем такие инструменты, как Wireshark или Ethercap .

пример

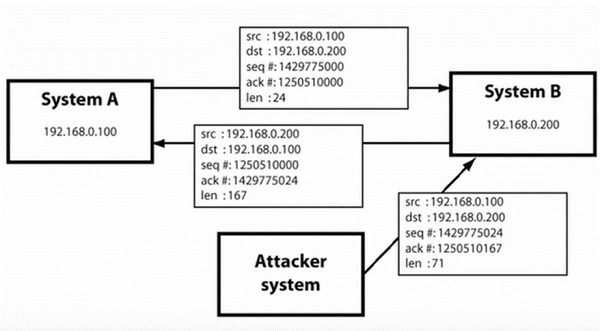

Злоумышленник контролирует передачу данных по сети и обнаруживает IP-адреса двух устройств, которые участвуют в соединении.

Когда хакер обнаруживает IP-адрес одного из пользователей, он может отключить соединение другого пользователя с помощью DoS-атаки, а затем возобновить связь, подделав IP-адрес отключенного пользователя.

Shijack

На практике одним из лучших инструментов угона TCP / IP является Shijack. Он разработан с использованием языка Python, и вы можете скачать его по следующей ссылке — https://packetstormsecurity.com/sniffers/shijack.tgz

Вот пример команды Shijack —

root:/home/root/hijack# ./shijack eth0 192.168.0.100 53517 192.168.0.200 23

Здесь мы пытаемся перехватить соединение Telnet между двумя хостами.

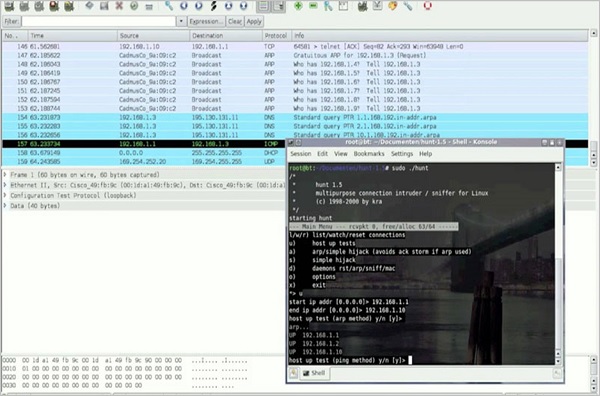

охота

Охота — это еще один популярный инструмент, который вы можете использовать для перехвата TCP / IP-соединения. Его можно скачать с — https://packetstormsecurity.com/sniffers/hunt/

Быстрая подсказка

Все незашифрованные сеансы уязвимы для перехвата сеансов TCP / IP, поэтому вам следует использовать как можно больше зашифрованных протоколов. Или вы должны использовать методы двойной аутентификации для обеспечения безопасности сеанса.