Следы — это часть процесса разведки, которая используется для сбора возможной информации о целевой компьютерной системе или сети. Следы могут быть как пассивными, так и активными . Просмотр веб-сайта компании является примером пассивного следа, тогда как попытка получить доступ к конфиденциальной информации с помощью социальной инженерии — пример активного сбора информации.

Следы — это, по сути, первый шаг, когда хакер собирает как можно больше информации, чтобы найти способы проникновения в целевую систему или, по крайней мере, решить, какой тип атак будет более подходящим для цели.

На этом этапе хакер может собрать следующую информацию —

- Доменное имя

- IP-адреса

- Пространства имен

- Информация о сотруднике

- Телефонные номера

- Электронная почта

- Информация о работе

В следующем разделе мы обсудим, как извлечь основную и легкодоступную информацию о любой компьютерной системе или сети, подключенной к Интернету.

Информация о доменном имени

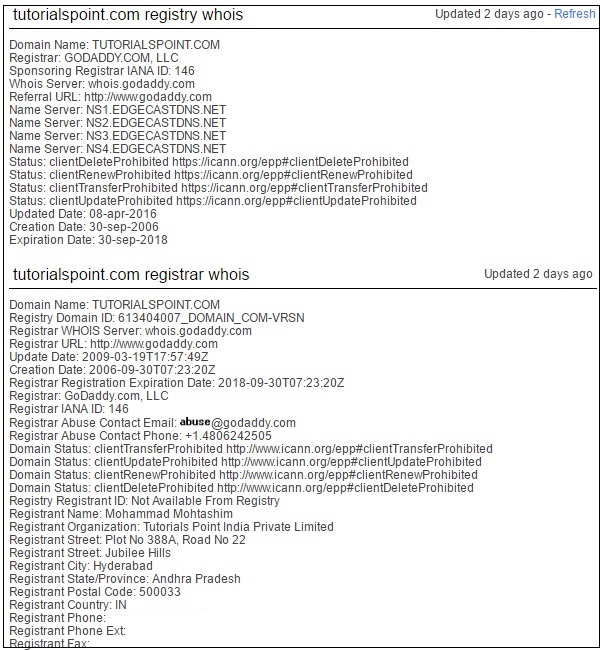

Вы можете использовать веб- сайт http://www.whois.com/whois для получения подробной информации о доменном имени, включая его владельца, регистратора, дату регистрации, срок действия, сервер имен, контактную информацию владельца и т. Д.

Вот примерная запись www.tutorialspoint.com, извлеченная из WHOIS Lookup —

Быстрая починка

Всегда рекомендуется сохранять свой профиль доменного имени частным, который должен скрывать вышеупомянутую информацию от потенциальных хакеров.

Нахождение IP-адреса

Вы можете использовать команду ping в вашем приглашении. Эта команда доступна как в Windows, так и в ОС Linux. Ниже приведен пример, чтобы узнать IP-адрес tutorialspoint.com

$ping tutorialspoint.com

Это даст следующий результат —

PING tutorialspoint.com (66.135.33.172) 56(84) bytes of data. 64 bytes from 66.135.33.172: icmp_seq = 1 ttl = 64 time = 0.028 ms 64 bytes from 66.135.33.172: icmp_seq = 2 ttl = 64 time = 0.021 ms 64 bytes from 66.135.33.172: icmp_seq = 3 ttl = 64 time = 0.021 ms 64 bytes from 66.135.33.172: icmp_seq = 4 ttl = 64 time = 0.021 ms

Поиск Хостинг Компании

Если у вас есть адрес веб-сайта, вы можете получить дополнительную информацию, используя Сайт ip2location.com. Ниже приведен пример, чтобы узнать подробности IP-адреса:

Здесь строка ISP дает вам подробную информацию о хостинговой компании, потому что IP-адреса обычно предоставляются только хостинговыми компаниями.

Быстрая починка

Если компьютерная система или сеть напрямую связана с Интернетом, вы не можете скрыть IP-адрес и связанную информацию, такую как хостинговая компания, ее местоположение, поставщик услуг Интернета и т. Д. Если у вас есть сервер, содержащий очень конфиденциальные данные, то он Рекомендуется хранить его за защищенным прокси, чтобы хакеры не могли получить точную информацию о вашем фактическом сервере. Таким образом, любому потенциальному хакеру будет сложно напрямую связаться с вашим сервером.

Еще один эффективный способ скрыть IP-адрес вашей системы и, в конечном итоге, всю связанную информацию — это пройти через виртуальную частную сеть (VPN). Если вы настраиваете VPN, весь трафик проходит через сеть VPN, поэтому ваш истинный IP-адрес, назначенный вашим провайдером, всегда скрыт.

Диапазоны IP-адресов

Небольшие сайты могут иметь один IP-адрес, связанный с ними, но более крупные сайты обычно имеют несколько IP-адресов, обслуживающих разные домены и субдомены.

Вы можете получить диапазон IP-адресов, назначенных конкретной компании, используя американский реестр для интернет-номеров (ARIN).

Вы можете ввести название компании в выделенном окне поиска, чтобы узнать список всех назначенных IP-адресов этой компании.

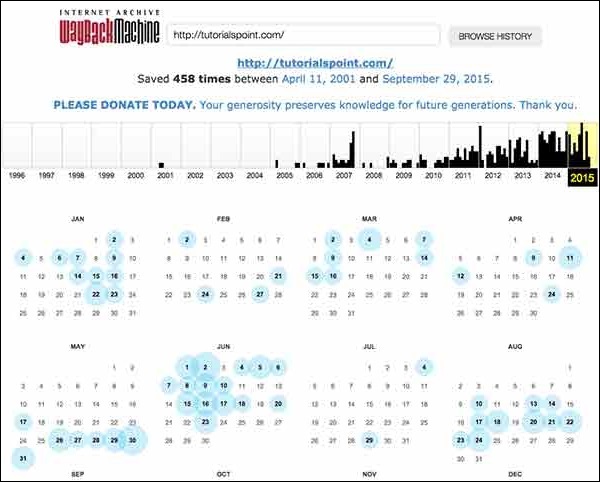

История сайта

Получить полную историю любого веб-сайта очень просто, используя www.archive.org .

Вы можете ввести доменное имя в поле поиска, чтобы узнать, как веб-сайт смотрел в данный момент времени и какие страницы были доступны на веб-сайте в разные даты.

Быстрая починка

Хотя есть некоторые преимущества сохранения вашего сайта в архивной базе данных, но если вы не хотите, чтобы кто-то видел, как ваш сайт продвигался на разных этапах, вы можете попросить archive.org удалить историю вашего сайта.