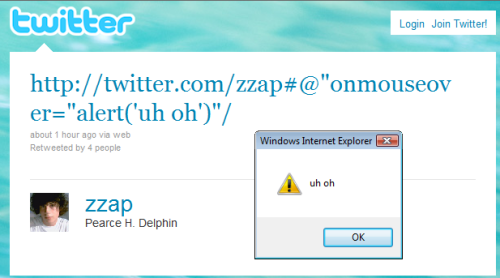

Twitter исправил уязвимость межсайтового скриптинга (XSS), из-за которой тысячи сообщений распространялись по всей системе. Невероятно, но уязвимость безопасности была обнаружена простым вызовом функции JavaScript onmouseover. Впервые он был использован zzap и judofyr после следующих сообщений RainbowTwtr ранее сегодня:

При наведении указателя мыши на сообщение выдается предупреждение JavaScript, и в течение нескольких часов спамеры используют уязвимость для перенаправления на другие веб-сайты, изменения фона и ретвита сообщений. К счастью, Twitter исправил эту проблему до того, как спаммеры могли попытаться украсть файлы cookie или загрузить большие объемы JavaScript-контента с внешних веб-сайтов.

Следует отметить, что ошибка затронула Twitter.com и, возможно, сторонние системы, открытые в веб-браузере. Охранная компания F-Secure посоветовала пользователям использовать такие приложения, как TweetDeck, пока проблема не будет устранена. Тем не менее, все пользователи видели бы мошеннические твиты.

Система была затронута в течение нескольких часов, и при поиске нового mooover выясняется степень изъяна. Несколько вопросов удивляют меня:

- Почему Twitter не закрыл сервис сразу?

- Почему пользовательский ввод не был полностью очищен? Мы все делаем ошибки в программировании, но это была довольно фундаментальная проблема.

- Почему недостаток не был найден раньше? (Возможно, это было введено в недавнем обновлении?)

Пожалуйста, напиши мне свои ответы. На секунду мысли …