Клиенты обычно обращаются к Интернету, чтобы получить информацию и купить товары и услуги. С этой целью большинство организаций имеют веб-сайты. Большинство веб-сайтов хранят ценную информацию, такую как номера кредитных карт, адреса электронной почты и пароли и т . Д. Это сделало их мишенями для атакующих. Оскверненные веб-сайты могут также использоваться для передачи религиозных или политических идеологий и т. Д.

В этом руководстве мы познакомим вас с методами взлома веб-серверов и с тем, как вы можете защитить серверы от таких атак.

В этом уроке вы узнаете:

- Уязвимости веб-сервера

- Типы веб-серверов

- Типы атак на веб-серверы

- Эффекты успешных атак

- Инструменты атаки веб-сервера

- Как избежать атак на веб-сервер

- Взлом деятельности: взломать веб-сервер

Уязвимости веб-сервера

Веб-сервер — это программа, которая хранит файлы (обычно веб-страницы) и делает их доступными через сеть или Интернет . Веб-сервер требует как аппаратного, так и программного обеспечения. Злоумышленники обычно нацеливают эксплойты на программное обеспечение, чтобы получить авторизованный доступ к серверу. Давайте рассмотрим некоторые распространенные уязвимости, которыми пользуются злоумышленники.

- Настройки по умолчанию — злоумышленники могут легко угадать эти настройки, такие как идентификатор пользователя и пароль по умолчанию. Настройки по умолчанию также могут позволять выполнять определенные задачи, такие как запуск команд на сервере, которые могут быть использованы.

- Неверная конфигурация операционных систем и сетей — некоторые конфигурации, например, позволяющие пользователям выполнять команды на сервере, могут быть опасными, если у пользователя нет надежного пароля.

- Ошибки в операционной системе и веб-серверах — обнаруженные ошибки в операционной системе или программном обеспечении веб-сервера также могут быть использованы для получения несанкционированного доступа к системе.

В дополнение к вышеупомянутым уязвимостям веб-сервера, следующее также может привести к несанкционированному доступу

- Отсутствие политики и процедур безопасности — отсутствие политики и процедур безопасности, таких как обновление антивирусного программного обеспечения, исправление операционной системы и программного обеспечения веб-сервера, может создать дыры в системе безопасности для злоумышленников.

Типы веб-серверов

Ниже приведен список распространенных веб-серверов.

- Apache — это наиболее часто используемый веб-сервер в Интернете. Он кроссплатформенный, но обычно устанавливается в Linux. Большинство веб-сайтов PHP размещены на серверах Apache .

- Информационные службы Интернета (IIS) — это разработано Microsoft. Он работает на Windows и является вторым по популярности веб-сервером в Интернете. Большинство веб-сайтов asp и aspx размещаются на серверах IIS.

- Apache Tomcat — большинство веб-сайтов страниц Java-сервера (JSP) размещаются на веб-сервере этого типа.

- Другие веб-серверы. К ним относятся веб-сервер Novell и серверы IBM Lotus Domino.

Типы атак на веб-серверы

Атаки с обходом каталогов — этот тип атак использует ошибки на веб-сервере, чтобы получить несанкционированный доступ к файлам и папкам, которые не являются общественным достоянием. Получив доступ, злоумышленник может загрузить конфиденциальную информацию, выполнить команды на сервере или установить вредоносное программное обеспечение.

- Атаки отказа в обслуживании — при таком типе атаки веб-сервер может дать сбой или стать недоступным для законных пользователей.

- Перехват системы доменных имен — с этим типом злоумышленника, настройки DNS изменяются, чтобы указывать на веб-сервер злоумышленника. Весь трафик, который должен был быть отправлен на веб-сервер, перенаправляется на неправильный.

- Вдохнув — расшифрованные данные , передаваемые по сети , могут быть перехвачены и использованы для получения несанкционированного доступа к веб — серверу.

- Фишинг. При таком типе атаки атака олицетворяет веб-сайты и направляет трафик на фальшивый веб-сайт. Ничего не подозревающие пользователи могут быть обмануты при отправке конфиденциальных данных, таких как данные для входа, номера кредитных карт и т. Д.

- Фарминг. При таком типе атаки злоумышленник подвергает риску серверы системы доменных имен (DNS) или пользовательский компьютер, поэтому трафик направляется на вредоносный сайт.

- Defacement — При таком типе атаки злоумышленник заменяет веб-сайт организации другой страницей, которая содержит имя хакера, изображения и может включать фоновую музыку и сообщения.

Эффекты успешных атак

- Репутация организации может быть разрушена , если атакующий редактирует содержание веб — сайта и включает в себя вредоносную информацию или ссылки на веб — сайт порно

- Веб — сервер может быть использован для установки вредоносного программного обеспечения на пользователей , которые посещают сайт безопасность которых была нарушена . Вредоносное программное обеспечение, загружаемое на компьютер посетителя, может быть вирусом, трояном, ботнетом и т. Д.

- Скомпрометированные пользовательские данные могут быть использованы для мошеннических действий, которые могут привести к потере бизнеса или судебным процессам со стороны пользователей, которые доверили свои данные организации.

Инструменты атаки веб-сервера

Некоторые из распространенных инструментов атаки на веб-сервер включают в себя;

- Metasploit — это инструмент с открытым исходным кодом для разработки, тестирования и использования кода эксплойта. Его можно использовать для обнаружения уязвимостей на веб-серверах и написания эксплойтов, которые можно использовать для взлома сервера.

- MPack — это инструмент для веб-эксплуатации. Он был написан на PHP и поддерживается MySQL как движок базы данных. Как только веб-сервер был взломан с помощью MPack, весь трафик на него перенаправляется на вредоносные веб-сайты загрузки.

- Zeus — этот инструмент можно использовать, чтобы превратить скомпрометированный компьютер в бота или зомби. Бот — это взломанный компьютер, который используется для интернет-атак. Ботнет — это набор скомпрометированных компьютеров. Затем ботнет можно использовать для атаки на отказ в обслуживании или для рассылки спам-писем.

- Neosplit — этот инструмент можно использовать для установки программ, удаления программ, их репликации и т. Д.

Как избежать атак на веб-сервер

Организация может принять следующую политику для защиты от атак веб-сервера.

- Управление исправлениями — это установка исправлений для защиты сервера. Патч — это обновление, которое исправляет ошибку в программном обеспечении. Патчи могут быть применены к операционной системе и системе веб-сервера.

- Безопасная установка и настройка операционной системы

- Безопасная установка и настройка программного обеспечения веб-сервера

- Система сканирования уязвимостей — это такие инструменты, как Snort, NMap, Scanner Access Now Easy (SANE)

- Брандмауэры могут использоваться для остановки простых DoS-атак, блокируя весь трафик, приходящий на идентифицирующие исходные IP-адреса злоумышленника.

- Антивирусное программное обеспечение может быть использовано для удаления вредоносного программного обеспечения на сервере

- Отключение удаленного администрирования

- Учетные записи по умолчанию и неиспользуемые учетные записи должны быть удалены из системы

- Порты и настройки по умолчанию (например, FTP на порт 21) следует изменить на пользовательские порты и настройки (порт FTP на 5069)

Взлом деятельности: взломать веб-сервер

В этом практическом сценарии мы рассмотрим анатомию атаки на веб-сервер. Мы предположим, что мы нацелены на www.techpanda.org . Мы не собираемся взламывать это, поскольку это незаконно. Мы будем использовать домен только в образовательных целях.

Что нам понадобится

- Цель www.techpanda.org

- Поисковая система Bing

- Инструменты SQL-инъекции

- PHP Shell, мы будем использовать оболочку dk http://sourceforge.net/projects/icfdkshell/

Сбор информации

Нам нужно будет получить IP-адрес нашей цели и найти другие веб-сайты с таким же IP-адресом.

Мы будем использовать онлайн-инструмент для определения IP-адреса цели и других веб-сайтов, на которых есть IP-адрес.

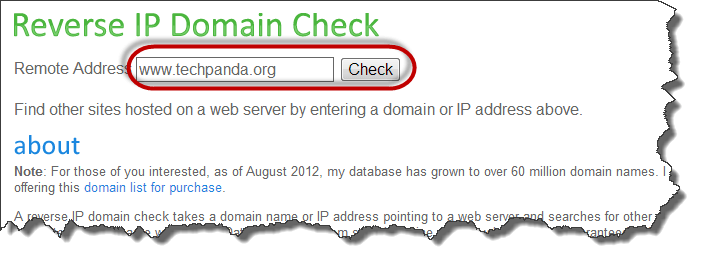

- Введите URL-адрес https://www.yougetsignal.com/tools/web-sites-on-web-server/ в своем веб-браузере.

- Введите www.techpanda.org в качестве цели

- Нажмите на кнопку Проверить

- Вы получите следующие результаты

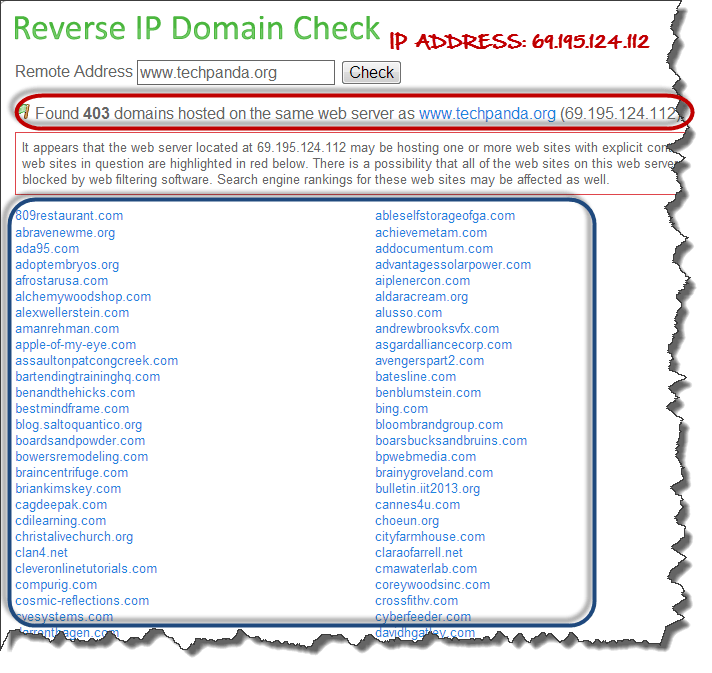

Основываясь на вышеуказанных результатах, IP-адрес цели составляет 69.195.124.112.

Мы также узнали, что на одном веб-сервере 403 домена.

Нашим следующим шагом будет сканирование других сайтов на наличие уязвимостей SQL- инъекций. Примечание: если мы сможем найти уязвимый SQL-код в целевой системе, мы будем использовать его напрямую, не обращая внимания на другие веб-сайты.

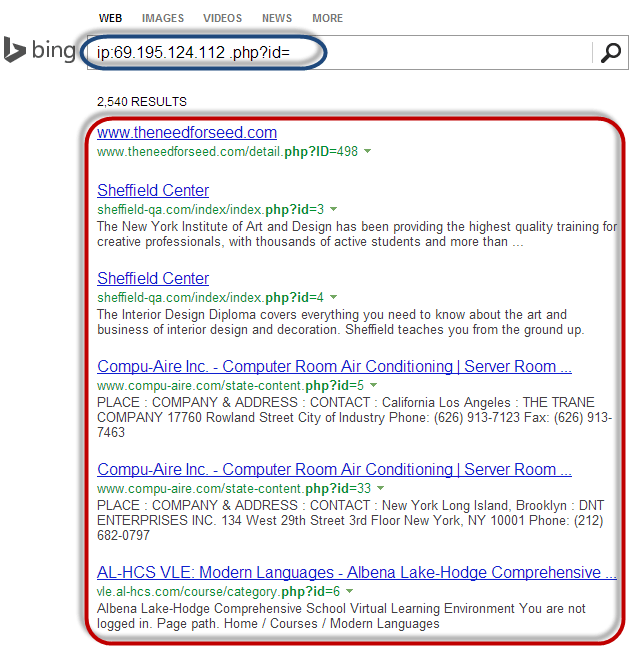

- Введите URL www.bing.com в ваш веб-браузер. Это будет работать только с Bing, поэтому не используйте другие поисковые системы, такие как Google или Yahoo

- Введите следующий поисковый запрос

ip: 69.195.124.112 .php? id =

ВОТ,

- «Ip: 69.195.124.112» ограничивает поиск всеми веб-сайтами, размещенными на веб-сервере с IP-адресом 69.195.124.112.

- “.php?id=” search for URL GET variables used a parameters for SQL statements.

You will get the following results

As you can see from the above results, all the websites using GET variables as parameters for SQL injection have been listed.

The next logic step would be to scan the listed websites for SQL Injection vulnerabilities. You can do this using manual SQL injection or use tools listed in this article on SQL Injection.

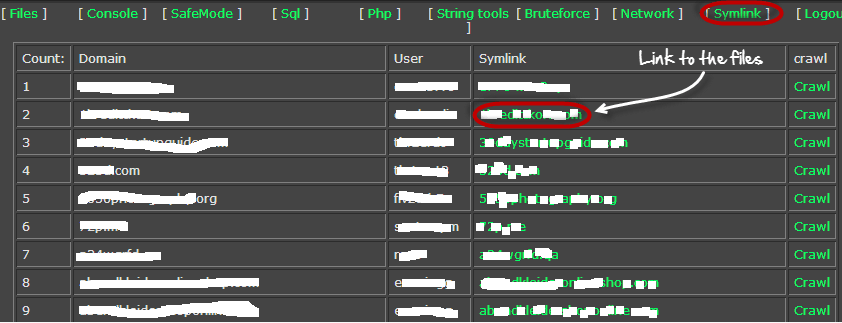

Uploading the PHP Shell

We will not scan any of the websites listed as this is illegal. Let’s assume that we have managed to login into one of them. You will have to upload the PHP shell that you downloaded from http://sourceforge.net/projects/icfdkshell/

- Open the URL where you uploaded the dk.php file.

- You will get the following window

- Clicking the Symlink URL will give you access to the files in the target domain.

Once you have access to the files, you can get login credentials to the database and do whatever you want such as defacement, downloading data such as emails, etc.

Summary

- Web server stored valuable information and are accessible to the public domain. This makes them targets for attackers.

- The commonly used web servers include Apache and Internet Information Service IIS

- Attacks against web servers take advantage of the bugs and Misconfiguration in the operating system, web servers, and networks

- Popular web server hacking tools include Neosploit, MPack, and ZeuS.

- A good security policy can reduce the chances of been attacked