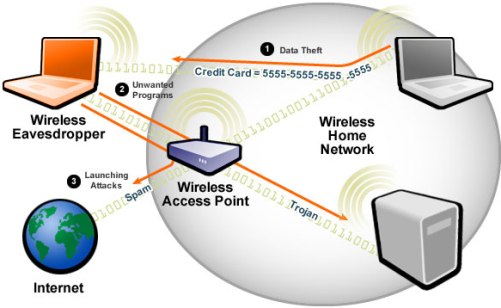

Беспроводные сети доступны всем, кто находится в радиусе действия маршрутизатора. Это делает их уязвимыми для атак. Горячие точки доступны в общественных местах, таких как аэропорты, рестораны, парки и т. Д.

В этом руководстве мы познакомим вас с общими методами, используемыми для использования слабых мест в реализациях безопасности беспроводных сетей . Мы также рассмотрим некоторые контрмеры, которые вы можете применить для защиты от таких атак.

Темы, рассматриваемые в этом уроке

- Что такое беспроводная сеть?

- Как получить доступ к беспроводной сети?

- Аутентификация беспроводной сети WEP и WPA

- Как взломать беспроводные сети

- Как обезопасить беспроводные сети

- Взлом деятельности: взломать беспроводной пароль

Что такое беспроводная сеть?

Беспроводная сеть — это сеть, которая использует радиоволны для связи компьютеров и других устройств. Реализация осуществляется на уровне 1 (физический уровень) модели OSI.

Как получить доступ к беспроводной сети?

Вам потребуется устройство с поддержкой беспроводной сети, такое как ноутбук, планшет, смартфоны и т. Д. Кроме того, вам необходимо находиться в радиусе передачи от точки доступа беспроводной сети. Большинство устройств (если опция беспроводной сети включена) предоставит вам список доступных сетей. Если сеть не защищена паролем, то вам просто нужно нажать на подключение. Если он защищен паролем, то вам потребуется пароль для доступа.

Аутентификация беспроводной сети

Поскольку сеть легко доступна каждому, у кого есть устройство с поддержкой беспроводной сети, большинство сетей защищены паролем. Давайте посмотрим на некоторые из наиболее часто используемых методов аутентификации.

WEP

WEP является аббревиатурой от Wired Equivalent Privacy. Он был разработан для стандартов IEEE 802.11 WLAN. Его цель состояла в том, чтобы обеспечить конфиденциальность, эквивалентную той, которую предоставляют проводные сети. WEP шифрует данные, передаваемые по сети, чтобы защитить их от прослушивания.

WEP аутентификация

Аутентификация открытой системы (OSA) — этот метод предоставляет доступ к запрашиваемой аутентификации станции на основе настроенной политики доступа.

Аутентификация с общим ключом (SKA) — этот метод отправляет зашифрованный вызов станции, запрашивающей доступ. Станция шифрует вызов своим ключом, а затем отвечает. Если зашифрованный запрос соответствует значению точки доступа, доступ предоставляется.

WEP Слабость

WEP имеет значительные недостатки в дизайне и уязвимости.

- Целостность пакетов проверяется с помощью Cyclic Redundancy Check (CRC32). Проверка целостности CRC32 может быть скомпрометирована путем захвата как минимум двух пакетов. Биты в зашифрованном потоке и контрольной сумме могут быть изменены злоумышленником так, чтобы пакет был принят системой аутентификации. Это приводит к несанкционированному доступу в сеть.

- WEP использует алгоритм шифрования RC4 для создания потоковых шифров. Ввод потокового шифра состоит из начального значения (IV) и секретного ключа. Длина начального значения (IV) составляет 24 бита, в то время как секретный ключ может иметь длину 40 или 104 бита . Общая длина как начального значения, так и секретного может составлять 64 или 128 бит. Более низкое значение секретного ключа облегчает его взлом .

- Слабые начальные значения комбинаций недостаточно шифруются . Это делает их уязвимыми для атак.

- WEP основан на паролях; это делает его уязвимым для атак по словарю .

- Управление ключами плохо реализовано . Смена ключей, особенно в больших сетях, является сложной задачей. WEP не предоставляет централизованную систему управления ключами.

- Начальные значения могут быть повторно использованы

Из-за этих недостатков безопасности WEP устарел в пользу WPA

WPA

WPA — это сокращение от защищенного доступа Wi-Fi . Это протокол безопасности, разработанный Альянсом Wi-Fi в ответ на слабые стороны WEP. Он используется для шифрования данных в беспроводных локальных сетях 802.11. Он использует более высокие начальные значения 48 бит вместо 24 бит, которые использует WEP. Он использует временные ключи для шифрования пакетов.

Слабые стороны WPA

- The collision avoidance implementation can be broken

- It is vulnerable to denial of service attacks

- Pre-shares keys use passphrases. Weak passphrases are vulnerable to dictionary attacks.

How to Crack Wireless Networks

WEP cracking

Cracking is the process of exploiting security weaknesses in wireless networks and gaining unauthorized access. WEP cracking refers to exploits on networks that use WEP to implement security controls. There are basically two types of cracks namely;

- Passive cracking– this type of cracking has no effect on the network traffic until the WEP security has been cracked. It is difficult to detect.

- Active cracking– this type of attack has an increased load effect on the network traffic. It is easy to detect compared to passive cracking. It is more effective compared to passive cracking.

WEP Cracking Tools

- Aircrack– network sniffer and WEP cracker. Can be downloaded from http://www.aircrack-ng.org/

- WEPCrack– this is an open source program for breaking 802.11 WEP secret keys. It is an implementation of the FMS attack. http://wepcrack.sourceforge.net/

- Kismet— this can include detector wireless networks both visible and hidden, sniffer packets and detect intrusions. https://www.kismetwireless.net/

- WebDecrypt– this tool uses active dictionary attacks to crack the WEP keys. It has its own key generator and implements packet filters. http://wepdecrypt.sourceforge.net/

WPA Cracking

WPA uses a 256 pre-shared key or passphrase for authentications. Short passphrases are vulnerable to dictionary attacks and other attacks that can be used to crack passwords. The following tools can be used to crack WPA keys.

- CowPatty– this tool is used to crack pre-shared keys (PSK) using brute force attack. http://wirelessdefence.org/Contents/coWPAttyMain.htm

- Cain & Abel– this tool can be used to decode capture files from other sniffing programs such as Wireshark. The capture files may contain WEP or WPA-PSK encoded frames. http://www.softpedia.com/get/Security/Decrypting-Decoding/Cain-and-Abel.shtml

General Attack types

- Sniffing– this involves intercepting packets as they are transmitted over a network. The captured data can then be decoded using tools such as Cain & Abel.

- Man in the Middle (MITM) Attack– this involves eavesdropping on a network and capturing sensitive information.

- Denial of Service Attack– the main intent of this attack is to deny legitimate users network resources. FataJack can be used to perform this type of attack. More on this in article

Cracking Wireless network WEP/WPA keys

It is possible to crack the WEP/WPA keys used to gain access to a wireless network. Doing so requires software and hardware resources, and patience. The success of such attacks can also depend on how active and inactive the users of the target network are.

We will provide you with basic information that can help you get started. Backtrack is a Linux-based security operating system. It is developed on top of Ubuntu. Backtrack comes with a number of security tools. Backtrack can be used to gather information, assess vulnerabilities and perform exploits among other things.

Some of the popular tools that backtrack has includes;

- Metasploit

- Wireshark

- Aircrack-ng

- NMap

- Ophcrack

Cracking wireless network keys requires patience and resources mentioned above. At a minimum, you will need the following tools

A wireless network adapter with the capability to inject packets (Hardware)

- Kali Operating System. You can download it from here https://www.kali.org/downloads/

- Be within the target network’s radius. If the users of the target network are actively using and connecting to it, then your chances of cracking it will be significantly improved.

- Sufficient knowledge of Linux based operating systems and working knowledge of Aircrack and its various scripts.

- Patience, cracking the keys may take a bit of sometime depending on a number of factors some of which may be beyond your control. Factors beyond your control include users of the target network using it actively as you sniff data packets.

How to Secure wireless networks

In minimizing wireless network attacks; an organization can adopt the following policies

- Changing default passwords that come with the hardware

- Включение механизма аутентификации

- Доступ к сети можно ограничить , разрешив только зарегистрированные MAC-адреса.

- Использование надежных ключей WEP и WPA-PSK , комбинация символов, цифр и символов снижает вероятность взлома ключей с помощью атак по словарю и методом «грубой силы».

- Программное обеспечение брандмауэра также может помочь уменьшить несанкционированный доступ.

Взлом деятельности: взломать беспроводной пароль

В этом практическом сценарии мы будем использовать Каина и Абеля для декодирования сохраненных паролей беспроводной сети в Windows . Мы также предоставим полезную информацию, которую можно использовать для взлома ключей WEP и WPA беспроводных сетей .

Расшифровка паролей беспроводной сети, хранящихся в Windows

- Загрузите Cain & Abel по ссылке, указанной выше.

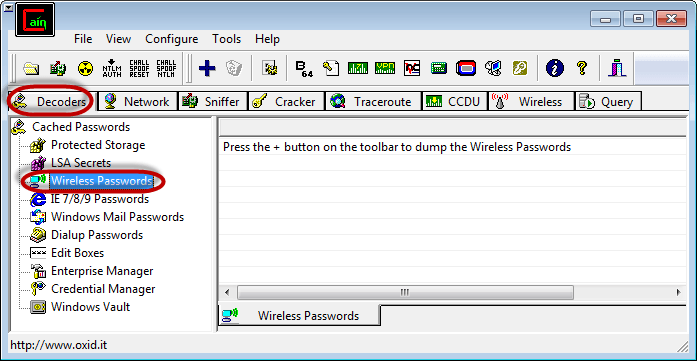

- Открой Каина и Авеля

- Убедитесь, что выбрана вкладка «Декодеры», затем щелкните «Беспроводные пароли» в меню навигации слева.

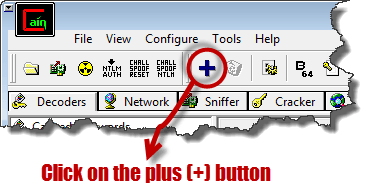

- Нажмите на кнопку со знаком плюс

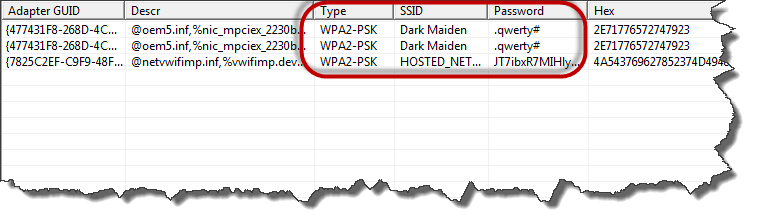

- Предполагая, что вы ранее подключались к защищенной беспроводной сети, вы получите результаты, аналогичные приведенным ниже.

- Декодер покажет вам тип шифрования, SSID и пароль, который был использован.

Резюме

- Волны передачи по беспроводной сети могут быть замечены посторонними, это создает много рисков для безопасности.

- WEP является аббревиатурой от Wired Equivalent Privacy. У него есть недостатки безопасности, которые облегчают его взлом по сравнению с другими реализациями безопасности.

- WPA — это сокращение от защищенного доступа Wi-Fi. Он имеет безопасность по сравнению с WEP

- Системы обнаружения вторжений могут помочь обнаружить несанкционированный доступ

- Хорошая политика безопасности может помочь защитить сеть.