Общее состояние в компьютерной безопасности имеет возможность обнаруживать и предотвращать атаки и иметь возможность восстановления. Если эти атаки успешны как таковые, то они должны содержать нарушение информации и услуг и проверять, являются ли они низкими или терпимыми.

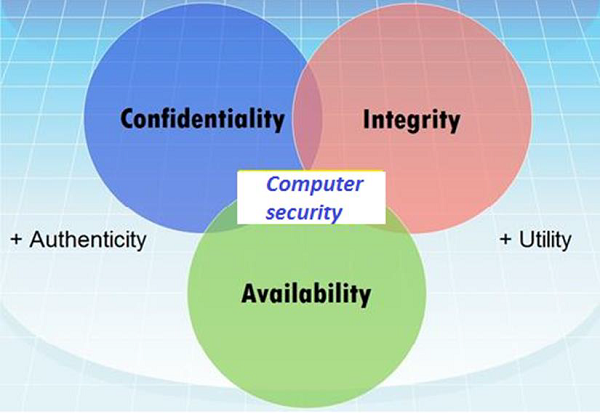

Различные элементы в компьютерной безопасности

Чтобы выполнить эти требования, мы подошли к трем основным элементам: конфиденциальности, целостности и доступности, а также недавно добавленной аутентичности и полезности .

конфиденциальность

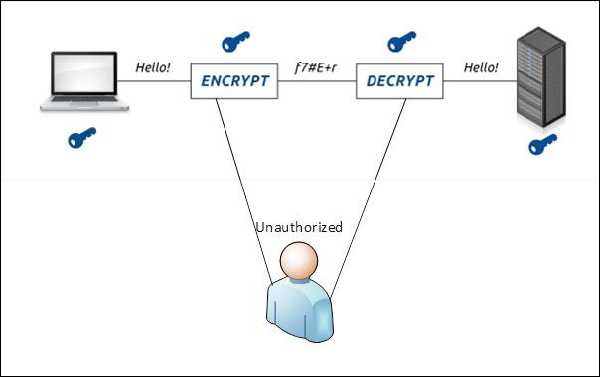

Конфиденциальность — это сокрытие информации или ресурсов. Кроме того, необходимо хранить информацию в секрете от третьих сторон, которые хотят иметь к ней доступ, чтобы только нужные люди могли получить к ней доступ.

Пример из реальной жизни. Допустим, два человека общаются по зашифрованной электронной почте, они знают ключи дешифрования друг друга и читают электронную почту, вводя эти ключи в почтовую программу. Если кто-то еще может прочитать эти ключи дешифрования, когда они введены в программу, то конфиденциальность этого электронного письма будет нарушена.

целостность

Целостность — это надежность данных в системах или ресурсах с точки зрения предотвращения несанкционированных и ненадлежащих изменений. Как правило, целостность состоит из двух подэлементов — целостности данных, которая связана с содержимым данных и аутентификацией, которая связана с происхождением данных, поскольку такая информация имеет значения только в том случае, если она верна.

Пример из реальной жизни. Допустим, вы делаете онлайн-платеж в размере 5 долларов США, но ваша информация каким-то образом постарается изменить, отправив продавцу 500 долларов США, это будет стоить вам слишком дорого.

В этом случае криптография играет очень важную роль в обеспечении целостности данных. Обычно используемые методы защиты целостности данных включают хеширование полученных данных и сравнение их с хешем исходного сообщения. Однако это означает, что хеш исходных данных должен быть предоставлен безопасным способом.

Доступность

Под доступностью понимается возможность доступа к данным ресурса, когда он необходим, так как такая информация имеет ценность только в том случае, если уполномоченные люди могут получить доступ в нужное время. Отказ в доступе к данным в настоящее время стал обычной атакой. Представьте себе время простоя живого сервера, насколько это может быть дорого.

Пример из реальной жизни. Допустим, хакер взломал веб-сервер банка и отложил его. Вы, как аутентифицированный пользователь, хотите сделать перевод в электронном банке, но получить к нему доступ невозможно, отмененный перевод — это потеря денег для банка.