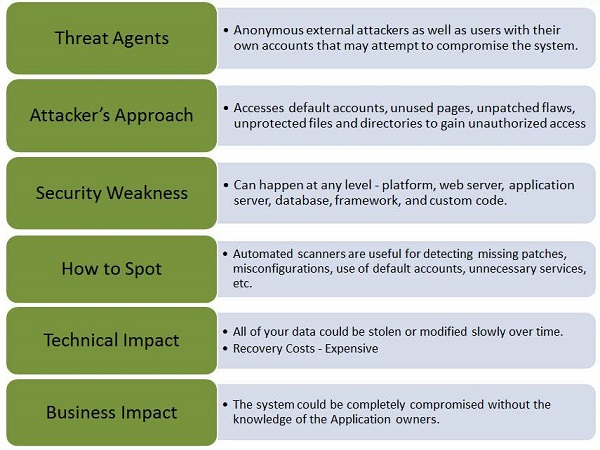

Неверная конфигурация безопасности возникает, когда параметры безопасности определены, реализованы и поддерживаются как значения по умолчанию. Хорошая безопасность требует безопасной конфигурации, определенной и развернутой для приложения, веб-сервера, сервера базы данных и платформы. Не менее важно иметь программное обеспечение в актуальном состоянии.

пример

Вот некоторые классические примеры неправильной настройки безопасности:

-

Если список каталогов не отключен на сервере и если злоумышленник обнаружит его, злоумышленник может просто перечислить каталоги, чтобы найти любой файл и выполнить его. Также возможно получить реальную базу кода, которая содержит весь ваш пользовательский код, а затем найти серьезные недостатки в приложении.

-

Конфигурация сервера приложений позволяет пользователям возвращать следы стека, что потенциально может выявить недостатки. Злоумышленники собирают ту дополнительную информацию, которую предоставляют сообщения об ошибках, которой достаточно для проникновения.

-

Серверы приложений обычно поставляются с примерами приложений, которые недостаточно защищены. Если его не удалить с рабочего сервера, это может привести к компрометации вашего сервера.

Если список каталогов не отключен на сервере и если злоумышленник обнаружит его, злоумышленник может просто перечислить каталоги, чтобы найти любой файл и выполнить его. Также возможно получить реальную базу кода, которая содержит весь ваш пользовательский код, а затем найти серьезные недостатки в приложении.

Конфигурация сервера приложений позволяет пользователям возвращать следы стека, что потенциально может выявить недостатки. Злоумышленники собирают ту дополнительную информацию, которую предоставляют сообщения об ошибках, которой достаточно для проникновения.

Серверы приложений обычно поставляются с примерами приложений, которые недостаточно защищены. Если его не удалить с рабочего сервера, это может привести к компрометации вашего сервера.

Руки вверх

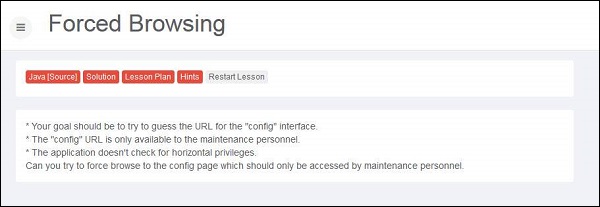

Шаг 1 — Запустите Webgoat и перейдите в раздел небезопасной конфигурации, и давайте попробуем решить эту проблему. Снимок того же приведен ниже —

Шаг 2 — Мы можем попробовать столько вариантов, сколько сможем придумать. Все, что нам нужно, чтобы найти URL файла конфигурации, и мы знаем, что разработчики следуют некоторому соглашению об именах для файлов конфигурации. Это может быть что угодно, что перечислено ниже. Обычно это делается с помощью техники BRUTE.

- web.config

- конфиг

- appname.config

- конф

Шаг 3 — Попробовав различные варианты, мы находим, что « http: // localhost: 8080 / WebGoat / conf » успешен. Следующая страница отображается в случае успешной попытки:

Все среды, такие как среды разработки, контроля качества и производственные среды, должны быть настроены одинаково с использованием разных паролей, используемых в каждой среде, которые нелегко взломать.

Убедитесь, что принята мощная архитектура приложения, которая обеспечивает эффективное и безопасное разделение между компонентами.

Это также может минимизировать вероятность этой атаки, запуская автоматическое сканирование и периодически проводя аудит.