В первые дни Интернета его использование было ограничено военными и университетами для целей исследований и разработок. Позже, когда все сети слились воедино и образовали Интернет, данные использовались для проезда через общественную транзитную сеть. Обычные люди могут отправлять данные, которые могут быть очень чувствительными, такие как их банковские учетные данные, имя пользователя и пароли, личные документы, данные онлайн-покупок или конфиденциальные документы.

Все угрозы безопасности являются преднамеренными, т. Е. Они возникают только в случае преднамеренного срабатывания. Угрозы безопасности можно разделить на следующие категории:

-

перебой

Прерывание — это угроза безопасности, при которой доступность ресурсов подвергается атаке. Например, пользователь не может получить доступ к своему веб-серверу или веб-сервер захвачен.

-

Конфиденциальность-Нарушение

В этой угрозе конфиденциальность пользователя ставится под угрозу. Кто-то, кто не является уполномоченным лицом, получает доступ или перехватывает данные, отправленные или полученные исходным аутентифицированным пользователем.

-

целостность

Этот тип угрозы включает любое изменение или модификацию в исходном контексте связи. Злоумышленник перехватывает и получает данные, отправленные отправителем, а затем злоумышленник либо изменяет, либо генерирует ложные данные и отправляет получателю. Получатель получает данные, предполагая, что они отправляются исходным отправителем.

-

аутентичность

Эта угроза возникает, когда злоумышленник или нарушитель безопасности выдает себя за подлинного человека и получает доступ к ресурсам или общается с другими подлинными пользователями.

перебой

Прерывание — это угроза безопасности, при которой доступность ресурсов подвергается атаке. Например, пользователь не может получить доступ к своему веб-серверу или веб-сервер захвачен.

Конфиденциальность-Нарушение

В этой угрозе конфиденциальность пользователя ставится под угрозу. Кто-то, кто не является уполномоченным лицом, получает доступ или перехватывает данные, отправленные или полученные исходным аутентифицированным пользователем.

целостность

Этот тип угрозы включает любое изменение или модификацию в исходном контексте связи. Злоумышленник перехватывает и получает данные, отправленные отправителем, а затем злоумышленник либо изменяет, либо генерирует ложные данные и отправляет получателю. Получатель получает данные, предполагая, что они отправляются исходным отправителем.

аутентичность

Эта угроза возникает, когда злоумышленник или нарушитель безопасности выдает себя за подлинного человека и получает доступ к ресурсам или общается с другими подлинными пользователями.

Никакая техника в современном мире не может обеспечить 100% безопасность. Но можно предпринять шаги для защиты данных, когда они перемещаются в незащищенной сети или в Интернете. Самым распространенным методом является криптография.

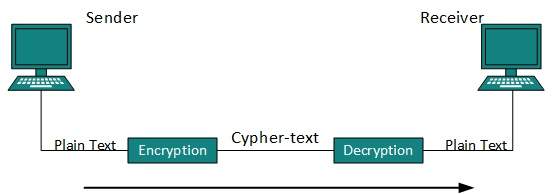

Криптография — это метод шифрования текстовых данных, который затрудняет понимание и интерпретацию. В настоящее время доступно несколько криптографических алгоритмов, как описано ниже:

-

Секретный ключ

-

Открытый ключ

-

Дайджест сообщения

Секретный ключ

Открытый ключ

Дайджест сообщения

Шифрование секретного ключа

И отправитель, и получатель имеют один секретный ключ. Этот секретный ключ используется для шифрования данных на конце отправителя. После того как данные зашифрованы, они отправляются в общественное достояние получателю. Поскольку получатель знает и имеет секретный ключ, зашифрованные пакеты данных могут быть легко расшифрованы.

Примером шифрования секретным ключом является Стандарт шифрования данных (DES). При шифровании секретным ключом требуется отдельный ключ для каждого хоста в сети, что затрудняет управление.

Шифрование с открытым ключом

В этой системе шифрования у каждого пользователя есть свой секретный ключ, и он не находится в общем домене. Секретный ключ никогда не раскрывается в открытом доступе. Наряду с секретным ключом у каждого пользователя есть свой, но открытый ключ. Открытый ключ всегда делается открытым и используется Отправителями для шифрования данных. Когда пользователь получает зашифрованные данные, он может легко расшифровать их, используя собственный секретный ключ.

Примером шифрования с открытым ключом является Rivest-Shamir-Adleman (RSA).

Дайджест сообщения

В этом методе фактические данные не отправляются, вместо этого вычисляется и отправляется хэш-значение. Другой конечный пользователь вычисляет свое собственное хеш-значение и сравнивает его с только что полученным. Если оба хеш-значения совпадают, то оно принимается, в противном случае отклоняется.

Примером дайджеста сообщения является хеширование MD5. Он в основном используется при аутентификации, когда пароль пользователя перепроверяется с паролем, сохраненным на сервере.