В этой главе мы узнаем о тестировании на проникновение веб-сайтов, предлагаемом Kali Linux.

Vega Usage

Vega — это бесплатная платформа для сканирования и тестирования с открытым исходным кодом, предназначенная для проверки безопасности веб-приложений. Vega может помочь вам найти и проверить SQL-инъекцию, межсайтовый скриптинг (XSS), непреднамеренно раскрытую конфиденциальную информацию и другие уязвимости. Он написан на Java, на основе графического интерфейса и работает в Linux, OS X и Windows.

Vega включает в себя автоматический сканер для быстрых тестов и перехватывающий прокси для тактического осмотра. Vega может быть расширена с помощью мощного API на языке Интернета: JavaScript. Официальная веб-страница https://subgraph.com/vega/

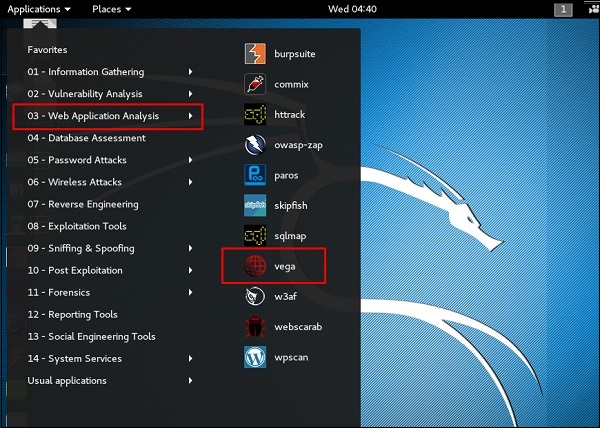

Шаг 1 — Чтобы открыть Vega, выберите Приложения → 03-Анализ веб-приложений → Vega.

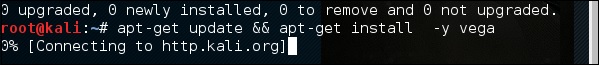

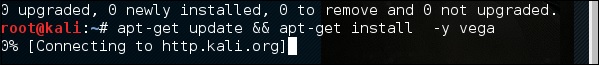

Шаг 2 — Если вы не видите приложение в пути, введите следующую команду.

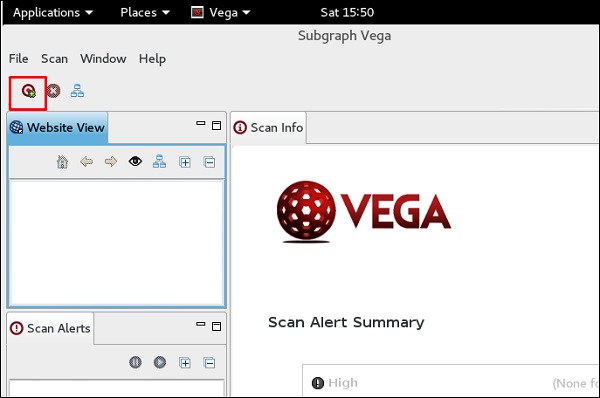

Шаг 3 — Чтобы начать сканирование, нажмите знак «+».

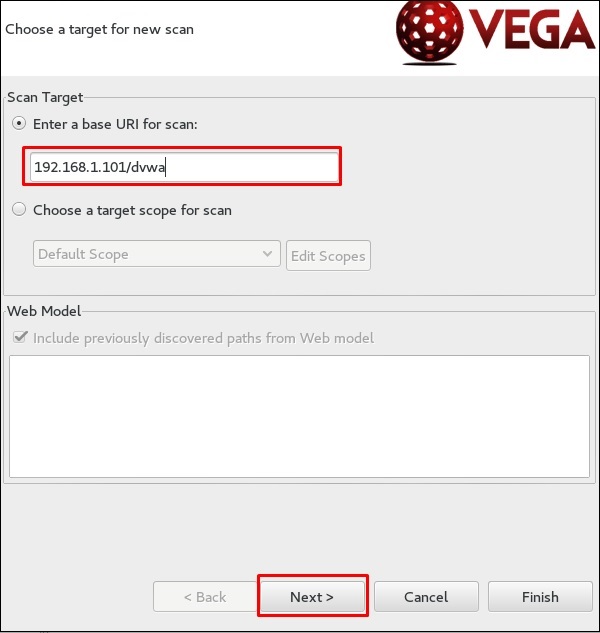

Шаг 4 — Введите URL веб-страницы, который будет сканироваться. В этом случае это метапроизводимая машина → нажмите «Далее».

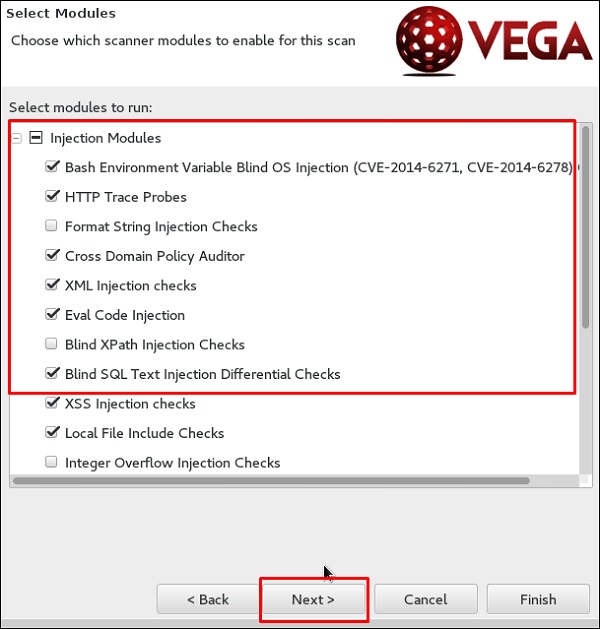

Шаг 5 — Отметьте все поля модулей, которыми вы хотите управлять. Затем нажмите «Далее».

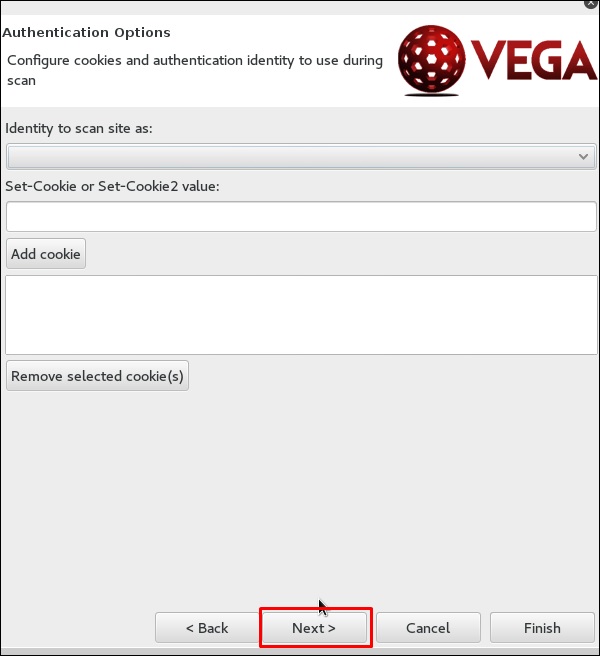

Шаг 6 — Нажмите «Далее» еще раз на следующем снимке экрана.

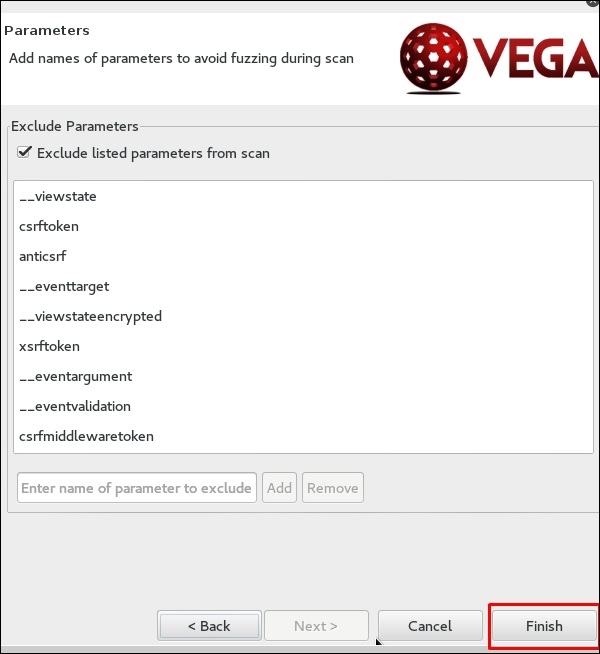

Шаг 7 — Нажмите «Готово».

Шаг 8 — Если появится следующая таблица, нажмите «Да».

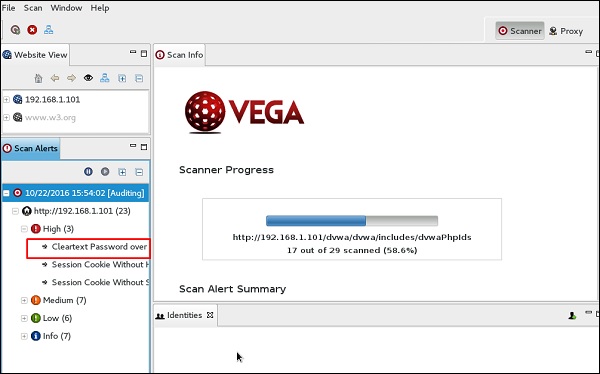

Сканирование будет продолжено, как показано на следующем снимке экрана.

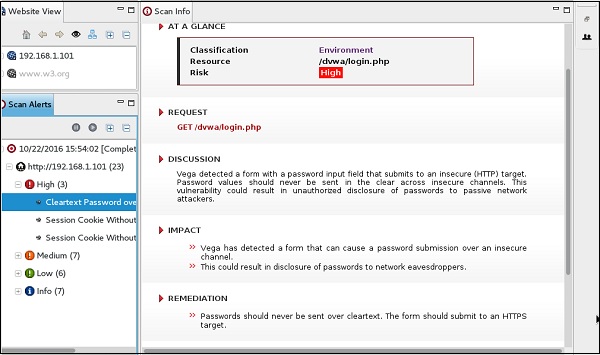

Шаг 9 — После того, как сканирование завершено, на левой нижней панели вы можете увидеть все результаты, которые классифицированы в соответствии с серьезностью. Если вы щелкните по нему, вы увидите все детали уязвимостей на правой панели, такие как «Запрос», «Обсуждение», «Воздействие» и «Исправление».

ZapProxy

ZAP-OWASP Zed Attack Proxy — это простой в использовании интегрированный инструмент тестирования на проникновение для поиска уязвимостей в веб-приложениях. Это интерфейс Java.

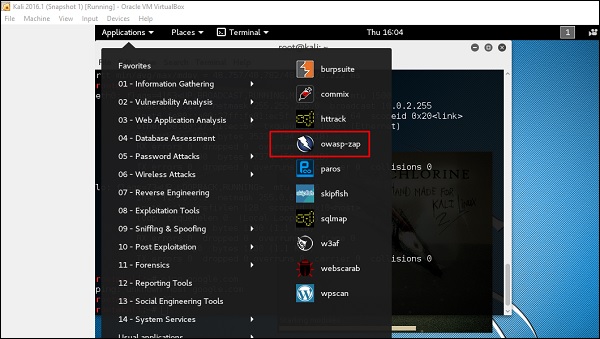

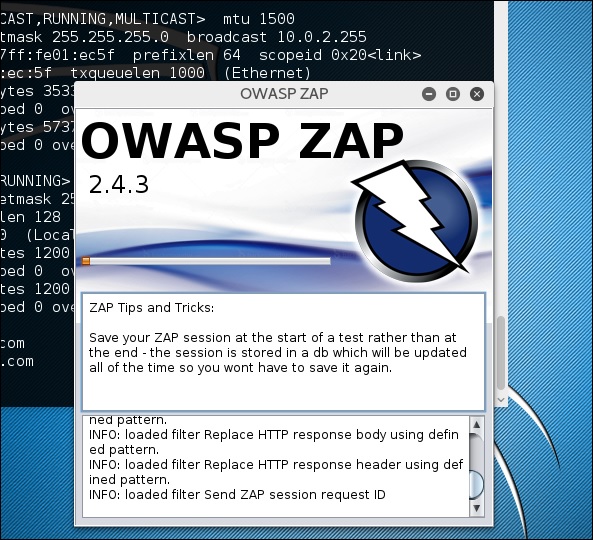

Шаг 1 — Чтобы открыть ZapProxy, перейдите в Приложения → 03-Анализ веб-приложений → owaspzap.

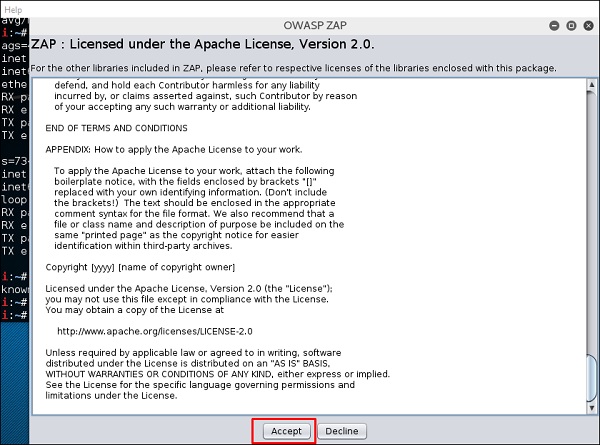

Шаг 2 — Нажмите «Принять».

ZAP начнет загружаться.

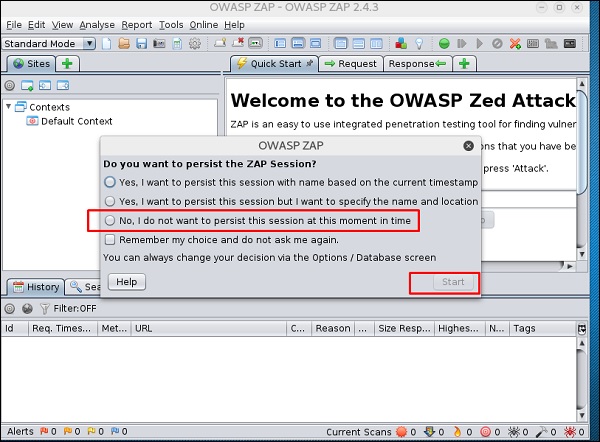

Шаг 3 — Выберите один из вариантов, как показано на следующем снимке экрана, и нажмите «Пуск».

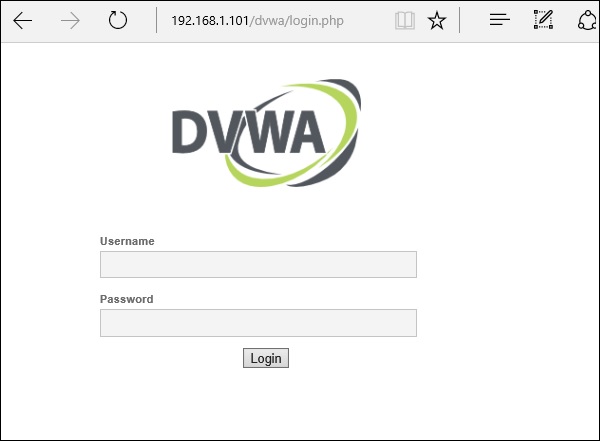

Следующая сеть является метасплочной с IP: 192.168.1.101

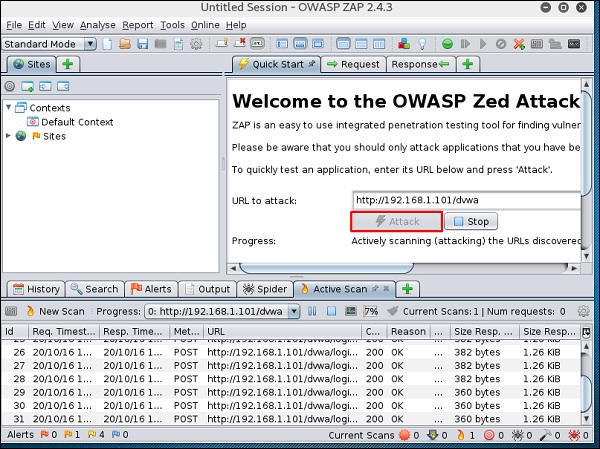

Шаг 4. Введите URL-адрес веб-сайта тестирования в поле «URL-адрес для атаки» → нажмите «Атака».

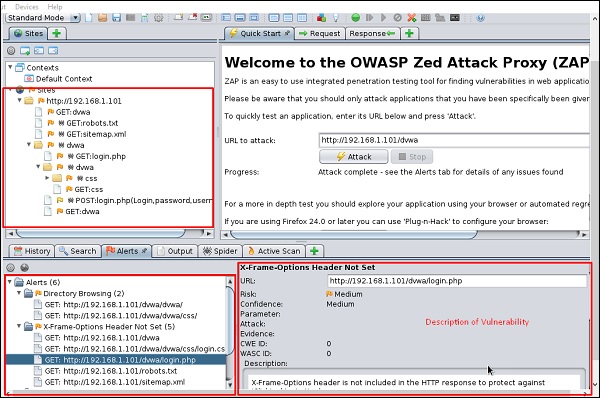

После завершения сканирования в верхней левой панели вы увидите все просканированные сайты.

На левой панели «Оповещения» вы увидите все полученные данные вместе с описанием.

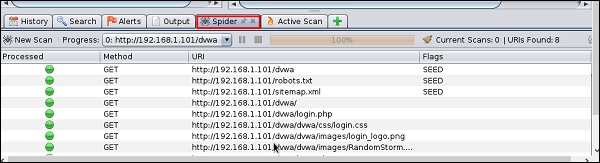

Шаг 5 — Нажмите «Паук», и вы увидите все отсканированные ссылки.

Использование инструментов базы данных

sqlmap

sqlmap — это инструмент для тестирования на проникновение с открытым исходным кодом, который автоматизирует процесс обнаружения и использования недостатков SQL-инъекций и захвата серверов баз данных. Он поставляется с мощным механизмом обнаружения, множеством нишевых функций для окончательного тестера проникновения и широким диапазоном переключателей, начиная от дактилоскопии базы данных, за выборку данных из базы данных, до доступа к базовой файловой системе и выполнения команд в операционной системе через внешнюю систему. зонные соединения.

Давайте узнаем, как использовать sqlmap.

Шаг 1 — Чтобы открыть sqlmap, перейдите в Приложения → Оценка базы данных → sqlmap.

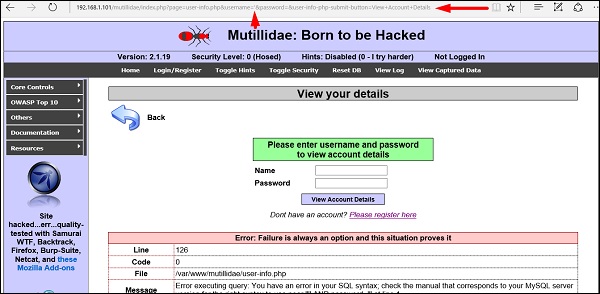

Веб-страница, имеющая уязвимые параметры для SQL-инъекций, является метасложной.

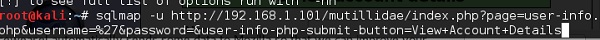

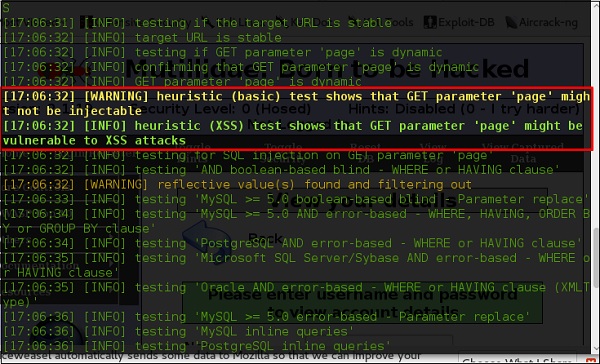

Шаг 2. Чтобы начать тестирование SQL-инъекций, введите «sqlmap — u URL-адрес жертвы»

Шаг 3 — Из результатов вы увидите, что некоторые переменные уязвимы.

sqlninja

sqlninja — это инъекция SQL в Microsoft SQL Server для полного доступа к графическому интерфейсу. sqlninja — это инструмент, предназначенный для использования уязвимостей SQL-инъекций в веб-приложении, использующем Microsoft SQL Server в качестве серверной части. Полную информацию об этом инструменте можно найти на http://sqlninja.sourceforge.net/

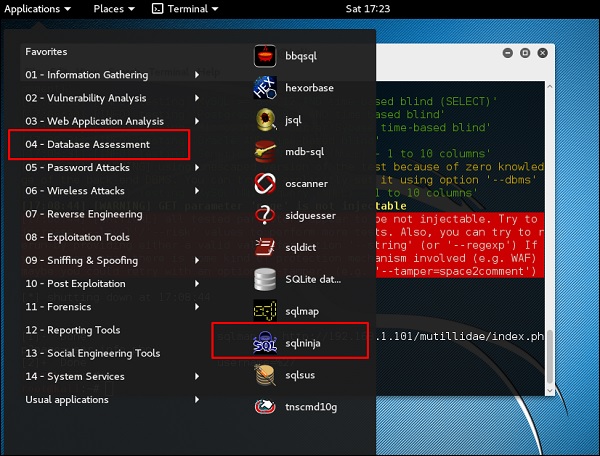

Шаг 1 — Чтобы открыть sqlninja, перейдите в Приложения → Оценка базы данных → sqlninja.

Инструменты сканирования CMS

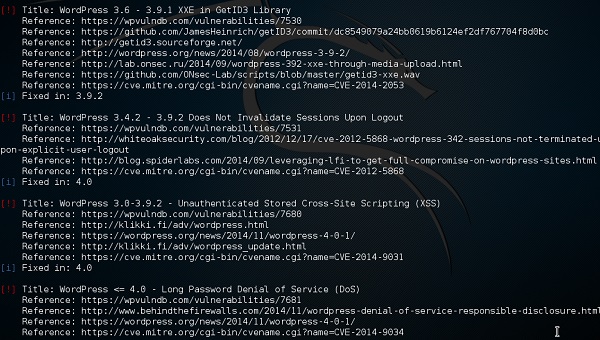

WPScan

WPScan — это сканер уязвимостей WordPress черного ящика, который можно использовать для сканирования удаленных установок WordPress на наличие проблем безопасности.

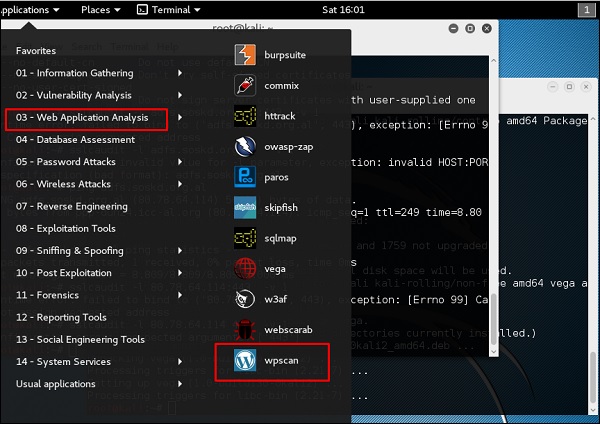

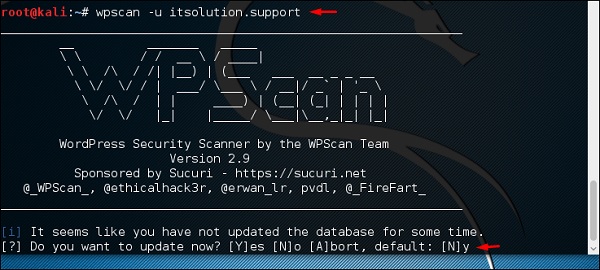

Шаг 1 — Чтобы открыть WPscan, перейдите в Приложения → 03-Анализ веб-приложений → «wpscan».

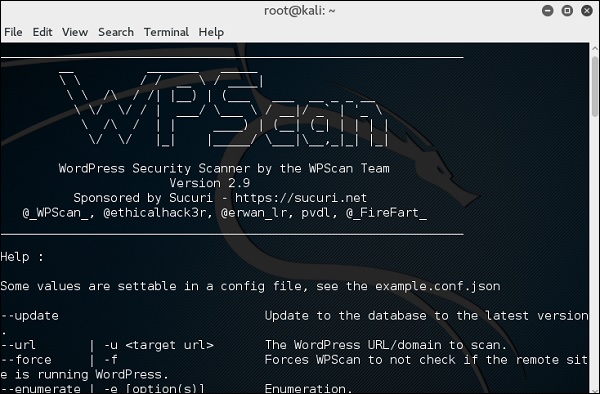

Появится следующий скриншот.

Шаг 2. Чтобы проверить сайт на наличие уязвимостей, введите «wpscan –u URL веб-страницы» .

Если сканер не обновляется, он попросит вас обновить. Я рекомендую это сделать.

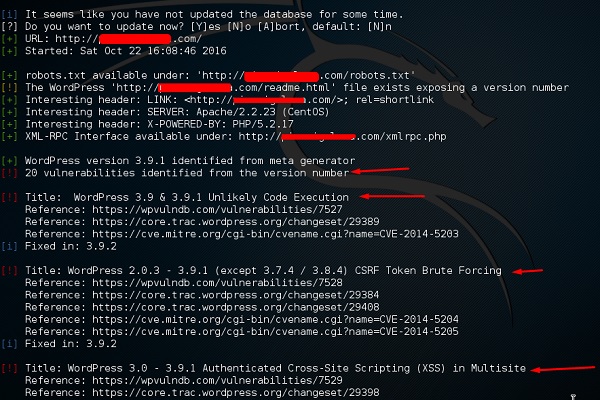

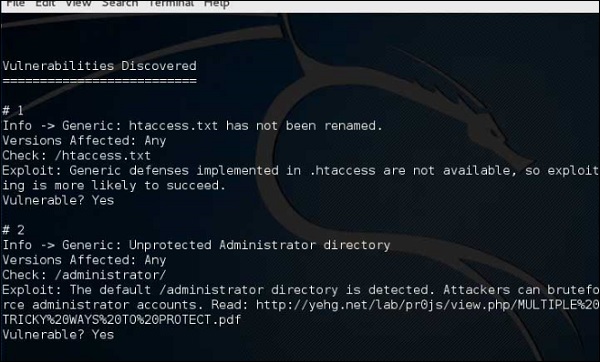

Как только сканирование начнется, вы увидите результаты. На следующем снимке экрана уязвимости обозначены красной стрелкой.

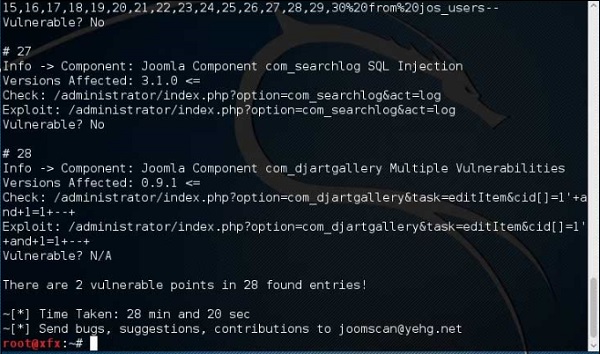

Joomscan

Joomla, вероятно, является наиболее широко используемой CMS из-за своей гибкости. Для этой CMS это сканер Joomla. Это поможет веб-разработчикам и веб-мастерам выявить возможные слабые места безопасности на развернутых сайтах Joomla.

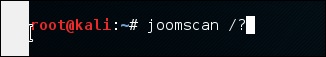

Шаг 1 — Чтобы открыть его, просто нажмите левую панель на терминале, затем «joomscan — параметр» .

Шаг 2 — Чтобы получить справку по использованию, введите «joomscan /?»

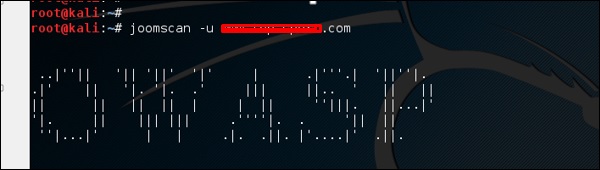

Шаг 3 — Чтобы начать сканирование, введите «joomscan –u URL-адрес жертвы».

Результаты будут отображаться, как показано на следующем снимке экрана.

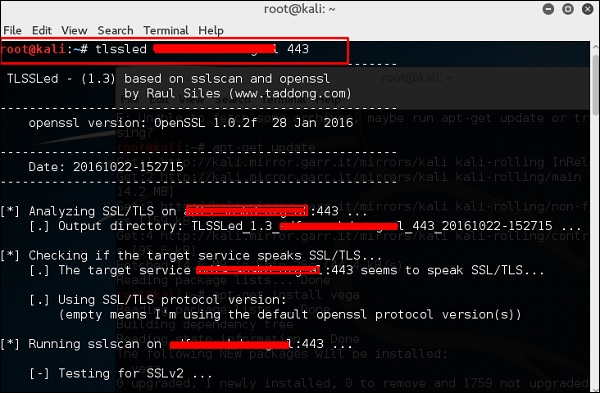

Инструменты сканирования SSL

TLSSLed — это сценарий оболочки Linux, используемый для оценки безопасности реализации целевого веб-сервера SSL / TLS (HTTPS). Он основан на sslscan, тщательном сканере SSL / TLS, основанном на библиотеке openssl, и на инструменте командной строки «openssl s_client» .

Текущие тесты включают в себя проверку того, поддерживает ли цель протокол SSLv2, шифр NULL, слабые шифры на основе длины ключа (40 или 56 бит), наличие надежных шифров (например, AES), если цифровой сертификат подписан MD5, и текущие возможности пересмотра SSL / TLS.

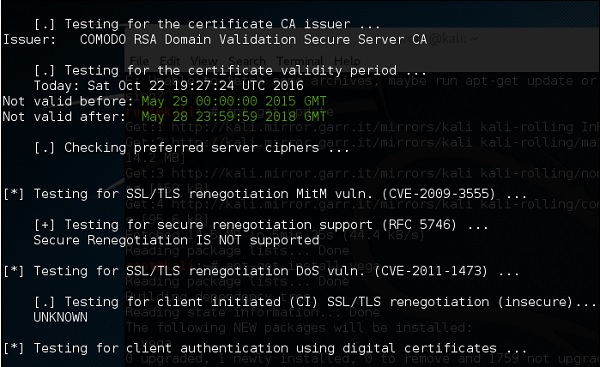

Чтобы начать тестирование, откройте терминал и введите «tlssled URL port» . Он начнет проверять сертификат, чтобы найти данные.

Вы можете видеть, что сертификат действителен до 2018 года, как показано зеленым на следующем снимке экрана.

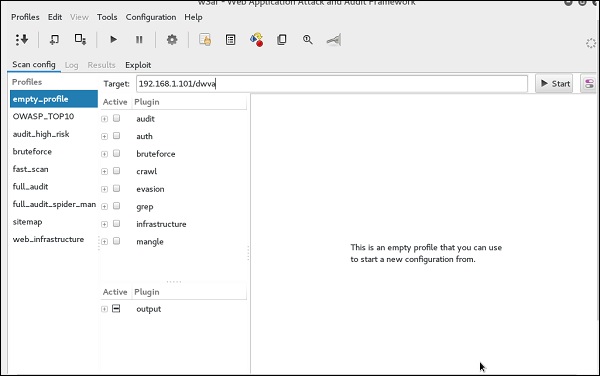

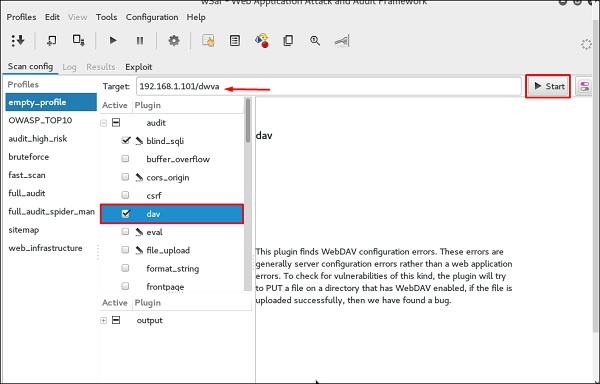

w3af

w3af — это платформа для атаки и аудита веб-приложений, целью которой является выявление и использование всех уязвимостей веб-приложений. Этот пакет предоставляет графический интерфейс пользователя (GUI) для платформы. Если вам нужно только приложение командной строки, установите w3af-console.

Фреймворк был назван «metasploit for the web», но на самом деле он намного больше, поскольку он также обнаруживает уязвимости веб-приложений с помощью методов сканирования «черного ящика». Ядро w3af и его плагины полностью написаны на Python. Проект имеет более 130 плагинов, которые идентифицируют и используют SQL-инъекции, межсайтовый скриптинг (XSS), удаленное включение файлов и многое другое.

Шаг 1 — Чтобы открыть его, перейдите в Приложения → 03-Анализ веб-приложений → Нажмите w3af.

Шаг 2 — В поле «Цель» введите URL-адрес жертвы, который в этом случае будет метасовместимым веб-адресом.

Шаг 3 — Выберите профиль → Нажмите «Пуск».

Шаг 4 — Перейдите в «Результаты», и вы можете увидеть результаты с деталями.